يمكن لأي Hacker سرقة بياناتك في 15 ثانية.

هذه بعض أدوات القرصنة التي يجب أن تكون على علم بها والتي قد تبدو غير ضارة ولكنها قد تسبب ضررًا حقيقيًا.

[فضل الثريد وتابع معي] x.com

هذه بعض أدوات القرصنة التي يجب أن تكون على علم بها والتي قد تبدو غير ضارة ولكنها قد تسبب ضررًا حقيقيًا.

[فضل الثريد وتابع معي] x.com

1. فليبر زيرو

قد يبدو Flipper Zero وكأنه لعبة، لكنه يتمتع بقدرات اختبار رائعة باستخدام الأشعة تحت الحمراء وتقنية تحديد الهوية بموجات الراديو وتقنية الاتصال قريب المدى (NFC).

يمكنك التحكم في الأجهزة بالأشعة تحت الحمراء والإتصال بالبلوتوث والتحكم الكلي في الأجهزة

واستنساخ البطاقات والتقاط إشارات التردد اللاسلكي وغير ذلك الكثير.

قد يبدو Flipper Zero وكأنه لعبة، لكنه يتمتع بقدرات اختبار رائعة باستخدام الأشعة تحت الحمراء وتقنية تحديد الهوية بموجات الراديو وتقنية الاتصال قريب المدى (NFC).

يمكنك التحكم في الأجهزة بالأشعة تحت الحمراء والإتصال بالبلوتوث والتحكم الكلي في الأجهزة

واستنساخ البطاقات والتقاط إشارات التردد اللاسلكي وغير ذلك الكثير.

2. كابلات OMG

تبدو الكابلات مثل الشواحن العادية، لكنها تخفي جهاز كمبيوتر صغيرًا.

بمجرد توصيله، يعمل مثل لوحة المفاتيح، وينفذ الأوامر. يمكنه سرقة كلمات المرور، ونقل الملفات، وتثبيت البرامج الضارة، وغير ذلك الكثير x.com

تبدو الكابلات مثل الشواحن العادية، لكنها تخفي جهاز كمبيوتر صغيرًا.

بمجرد توصيله، يعمل مثل لوحة المفاتيح، وينفذ الأوامر. يمكنه سرقة كلمات المرور، ونقل الملفات، وتثبيت البرامج الضارة، وغير ذلك الكثير x.com

3. USB rubber Ducky

يظهر USB Rubber Ducky كمحرك أقراص USB محمول ولكنه يعمل كلوحة مفاتيح عند توصيله بجهاز كمبيوتر. إنه مفضل لدى مختبري الاختراق ويمكن استخدامه أيضًا لأغراض ضارة x.com

يظهر USB Rubber Ducky كمحرك أقراص USB محمول ولكنه يعمل كلوحة مفاتيح عند توصيله بجهاز كمبيوتر. إنه مفضل لدى مختبري الاختراق ويمكن استخدامه أيضًا لأغراض ضارة x.com

4.USBKill

هي أداة تقوم بإيقاف تشغيل الكمبيوتر على الفور إذا تم توصيل جهاز USB غير مصرح به، مما يحمي من سرقة البيانات والوصول غير المصرح به. x.com

هي أداة تقوم بإيقاف تشغيل الكمبيوتر على الفور إذا تم توصيل جهاز USB غير مصرح به، مما يحمي من سرقة البيانات والوصول غير المصرح به. x.com

4. LAN Turtle:

أداة للوصول عن بعد بشكل سري، وجمع معلومات استخباراتية عن الشبكة، والمراقبة. ويوفر هذه الإمكانيات من خلال واجهة رسومية بسيطة. x.com

أداة للوصول عن بعد بشكل سري، وجمع معلومات استخباراتية عن الشبكة، والمراقبة. ويوفر هذه الإمكانيات من خلال واجهة رسومية بسيطة. x.com

ساعة القرصنة

هذه ليست ساعة.

إنها تساعدك على مسح شبكات الواي فاي، والحصول على نقاط الوصول، ومهاجمتها. x.com

هذه ليست ساعة.

إنها تساعدك على مسح شبكات الواي فاي، والحصول على نقاط الوصول، ومهاجمتها. x.com

لو حابب عطر مميز تقدر تطلب من هنا 👇👇x.com

7- نظارات التجسس:

تحتوي هذه النظارات على كاميرا مدمجة تسمح بالتسجيل السري. إنها محظورة في بعض البلدان بسبب قوانين الخصوصية. x.com

تحتوي هذه النظارات على كاميرا مدمجة تسمح بالتسجيل السري. إنها محظورة في بعض البلدان بسبب قوانين الخصوصية. x.com

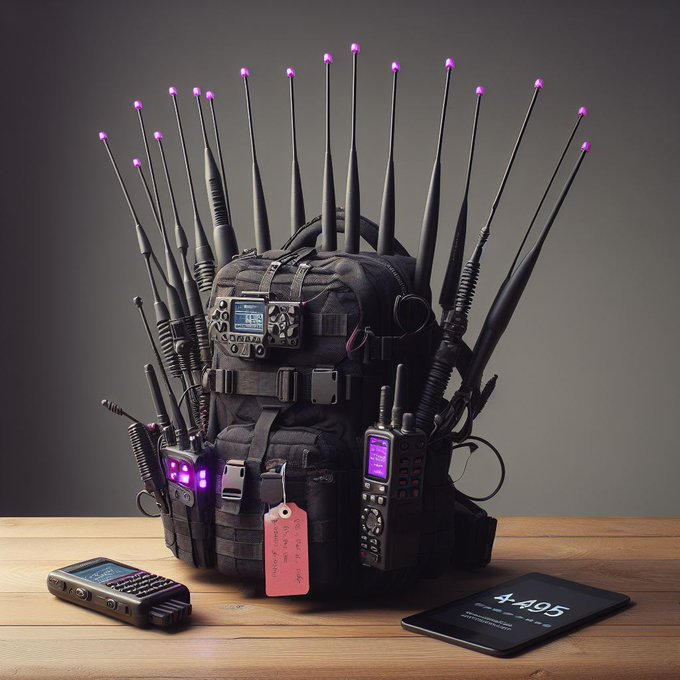

8- تشويش GSM:

يمكن لهذا الجهاز حجب إشارات الهاتف المحمول.

وذا غير قانوني في العديد من الأماكن بسبب إساءة استخدامه المحتملة. x.com

يمكن لهذا الجهاز حجب إشارات الهاتف المحمول.

وذا غير قانوني في العديد من الأماكن بسبب إساءة استخدامه المحتملة. x.com

9- أضواء الطوارئ القوية:

يتم استخدام هذه الأضواء عادةً بواسطة مركبات الطوارئ.

تم حظرها بسبب إساءة استخدامها المحتملة، ولكن لا يزال بإمكانك العثور عليها على أمازون. x.com

يتم استخدام هذه الأضواء عادةً بواسطة مركبات الطوارئ.

تم حظرها بسبب إساءة استخدامها المحتملة، ولكن لا يزال بإمكانك العثور عليها على أمازون. x.com

جاري تحميل الاقتراحات...