"تبي تصير أسد في عالم #الامن_السيبراني؟! 🦁✨ لازم تتدرب على أفضل الأدوات اللي يستخدمها المحترفين! من OpenVAS للفحص، لـ SQLMap لاختراق قواعد البيانات، وWireshark لتحليل الشبكات! تعلم هالأدوات وخلها قوتك 💪🔐 #CyberSecurity #أدوات_سيبرانية"

ملخص لأفضل أدوات الأمن السيبراني

#ثريد

ملخص لأفضل أدوات الأمن السيبراني

#ثريد

1.

OpenVAS

أداة فحص نقاط الضعف، تقوم بفحص الشبكات أو الأجهزة واكتشاف الثغرات عبر أكثر من 4000 اختبار.

مصادر لتعلمها:

دورة OpenVAS من Udemy

udemy.com

وثائق OpenVAS الرسمية

openvas.org

OpenVAS

أداة فحص نقاط الضعف، تقوم بفحص الشبكات أو الأجهزة واكتشاف الثغرات عبر أكثر من 4000 اختبار.

مصادر لتعلمها:

دورة OpenVAS من Udemy

udemy.com

وثائق OpenVAS الرسمية

openvas.org

2.

SQLMap

أداة استغلال قواعد البيانات، تقوم بحقن SQL تلقائيًا وتفريغ بيانات المستخدمين أو الجداول، والتعرف على كلمات المرور وكسرها باستخدام الهجوم القاموسي.

للتعلم:

دورة SQLMap من Cybrary

cybrary.it

وثائق SQLMap الرسمية

sqlmap.org

SQLMap

أداة استغلال قواعد البيانات، تقوم بحقن SQL تلقائيًا وتفريغ بيانات المستخدمين أو الجداول، والتعرف على كلمات المرور وكسرها باستخدام الهجوم القاموسي.

للتعلم:

دورة SQLMap من Cybrary

cybrary.it

وثائق SQLMap الرسمية

sqlmap.org

3.

Aircrack-NG

أداة أمان الشبكات اللاسلكية، يمكنها استرجاع مفاتيح WEP/WPA ومراقبة الشبكات اللاسلكية.

التعلم:

دورة Aircrack-NG من Pluralsight

pluralsight.com

وثائق Aircrack-NG الرسمية

aircrack-ng.org

Aircrack-NG

أداة أمان الشبكات اللاسلكية، يمكنها استرجاع مفاتيح WEP/WPA ومراقبة الشبكات اللاسلكية.

التعلم:

دورة Aircrack-NG من Pluralsight

pluralsight.com

وثائق Aircrack-NG الرسمية

aircrack-ng.org

4.

Maltego

أداة استخراج البيانات وتحليلها، تستخدم لأبحاث OSINT.

التعلم:

دورة Maltego من LinkedIn Learning

linkedin.com

وثائق Maltego الرسمية

docs.maltego.com

Maltego

أداة استخراج البيانات وتحليلها، تستخدم لأبحاث OSINT.

التعلم:

دورة Maltego من LinkedIn Learning

linkedin.com

وثائق Maltego الرسمية

docs.maltego.com

5.

OpenSSH

أداة للولوج عن بعد وتوجيه SSH.

التعلم:

دورة OpenSSH من Udemy

udemy.com

وثائق OpenSSH الرسمية

openssh.com

⚠️ تحذير : جميع هذه الادوات تم نشرها لأغراض تعليمية ويجب استخدامها بشكل قانوني فقط 🤷🏻♂️

OpenSSH

أداة للولوج عن بعد وتوجيه SSH.

التعلم:

دورة OpenSSH من Udemy

udemy.com

وثائق OpenSSH الرسمية

openssh.com

⚠️ تحذير : جميع هذه الادوات تم نشرها لأغراض تعليمية ويجب استخدامها بشكل قانوني فقط 🤷🏻♂️

6.

Nessus

أداة فحص نقاط الضعف، تُحدِّث قاعدة البيانات يوميًا.

التعلم:

دورة Nessus من Tenable Academy

tenable.com

وثائق Nessus الرسمية

docs.tenable.com

Nessus

أداة فحص نقاط الضعف، تُحدِّث قاعدة البيانات يوميًا.

التعلم:

دورة Nessus من Tenable Academy

tenable.com

وثائق Nessus الرسمية

docs.tenable.com

7.

Zed Attack Proxy (ZAP)

أداة فحص تطبيقات الويب، تتضمن اختبار الثغرات، وتقييم السياسة الأمنية.

التعلم:

دورة ZAP من Udemy

udemy.com

وثائق ZAP الرسمية

zaproxy.org

⚠️ تحذير : جميع هذه الادوات تم نشرها لأغراض تعليمية ويجب استخدامها بشكل قانوني فقط 🤷🏻♂️

Zed Attack Proxy (ZAP)

أداة فحص تطبيقات الويب، تتضمن اختبار الثغرات، وتقييم السياسة الأمنية.

التعلم:

دورة ZAP من Udemy

udemy.com

وثائق ZAP الرسمية

zaproxy.org

⚠️ تحذير : جميع هذه الادوات تم نشرها لأغراض تعليمية ويجب استخدامها بشكل قانوني فقط 🤷🏻♂️

8.

Wireshark

أداة تحليل الحزم الشبكية، تُظهر حركة المرور وتفاصيل الحزم.

التعلم:

دورة Wireshark من Pluralsigh

pluralsight.com

وثائق Wireshark الرسمية

wireshark.org

Wireshark

أداة تحليل الحزم الشبكية، تُظهر حركة المرور وتفاصيل الحزم.

التعلم:

دورة Wireshark من Pluralsigh

pluralsight.com

وثائق Wireshark الرسمية

wireshark.org

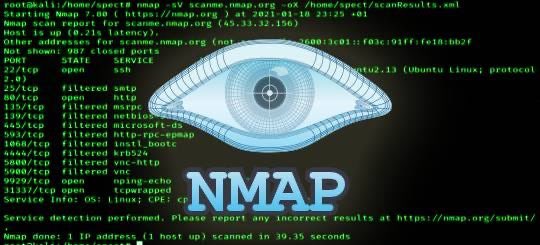

9.

Metasploit Framework

أداة استغلال الثغرات، تُحدَّث بانتظام وتستخدم مفتوحة المصدر.

التعلم:

دورة Metasploit من Cybrary

cybrary.it

وثائق Metasploit الرسمية

docs.metasploit.com

⚠️ تحذير : جميع هذه الادوات تم نشرها لأغراض تعليمية ويجب استخدامها بشكل قانوني فقط 🤷🏻♂️

Metasploit Framework

أداة استغلال الثغرات، تُحدَّث بانتظام وتستخدم مفتوحة المصدر.

التعلم:

دورة Metasploit من Cybrary

cybrary.it

وثائق Metasploit الرسمية

docs.metasploit.com

⚠️ تحذير : جميع هذه الادوات تم نشرها لأغراض تعليمية ويجب استخدامها بشكل قانوني فقط 🤷🏻♂️

10.

John the Ripper

أداة لكسر كلمات المرور، يمكنها كسر كلمات المرور المشفرة عبر هجمات القاموس والهجمات القوية.

التعلم:

دورة John the Ripper من Udemy

udemy.com

وثائق John the Ripper الرسمية

openwall.com

John the Ripper

أداة لكسر كلمات المرور، يمكنها كسر كلمات المرور المشفرة عبر هجمات القاموس والهجمات القوية.

التعلم:

دورة John the Ripper من Udemy

udemy.com

وثائق John the Ripper الرسمية

openwall.com

12.

Burp Suite

أداة اختبار اختراق تطبيقات الويب، توفر بروكسي الويب وتحليل الثغرات.

التعلم:

دورة Burp Suite من Pluralsight

pluralsight.com

وثائق Burp Suite الرسمية

portswigger.net

⚠️ تحذير : جميع هذه الادوات تم نشرها لأغراض تعليمية ويجب استخدامها بشكل قانوني فقط 🤷🏻♂️

Burp Suite

أداة اختبار اختراق تطبيقات الويب، توفر بروكسي الويب وتحليل الثغرات.

التعلم:

دورة Burp Suite من Pluralsight

pluralsight.com

وثائق Burp Suite الرسمية

portswigger.net

⚠️ تحذير : جميع هذه الادوات تم نشرها لأغراض تعليمية ويجب استخدامها بشكل قانوني فقط 🤷🏻♂️

جاري تحميل الاقتراحات...