5. Phantom Domain Attack

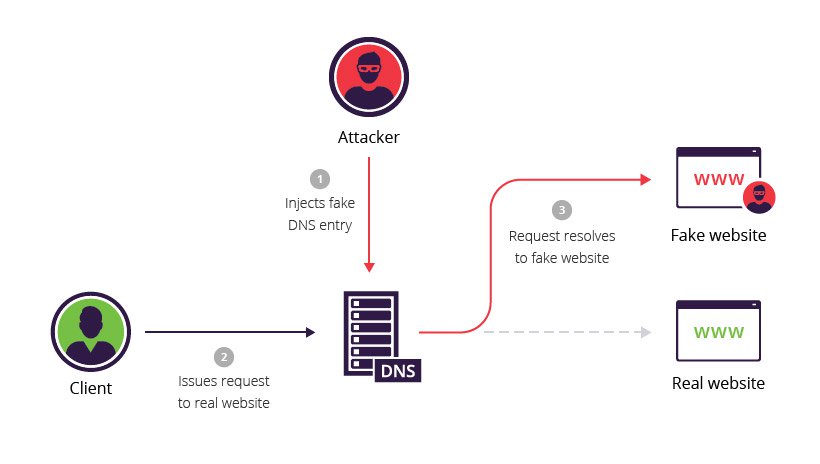

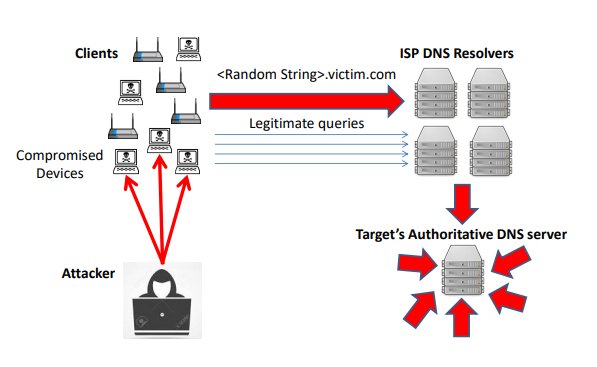

هجوم يشير إلى إنشاء نطاق مزيف بهدف توجيه حركة المرور إلى مواقع ضارة أو مخادعة، عن طريق إنشاء تسجيلات DNS مزيفة. يتم ذلك عادةً عبر تسجيل نطاق يشبه النطاق المستهدف، مما يجعل الأجهزة توجيه حركة المرور إلى النطاق المزيف بدلاً من الوجهة الحقيقية

هجوم يشير إلى إنشاء نطاق مزيف بهدف توجيه حركة المرور إلى مواقع ضارة أو مخادعة، عن طريق إنشاء تسجيلات DNS مزيفة. يتم ذلك عادةً عبر تسجيل نطاق يشبه النطاق المستهدف، مما يجعل الأجهزة توجيه حركة المرور إلى النطاق المزيف بدلاً من الوجهة الحقيقية

إذا استفدت من هذا الثريد :

1. قم بمتابعتنا ( @UCybersX ) للمزيد 🛡

2. أعد نشر هذه السلسلة لمشاركة هذا الموضوع

3. شارك هذه السلسلة مع شخص آخر وشارك المعرفة.

🛡⚡️لنجعل تعليم الأمن السيبراني في متناول الجميع 🛡⚡️

1. قم بمتابعتنا ( @UCybersX ) للمزيد 🛡

2. أعد نشر هذه السلسلة لمشاركة هذا الموضوع

3. شارك هذه السلسلة مع شخص آخر وشارك المعرفة.

🛡⚡️لنجعل تعليم الأمن السيبراني في متناول الجميع 🛡⚡️

جاري تحميل الاقتراحات...