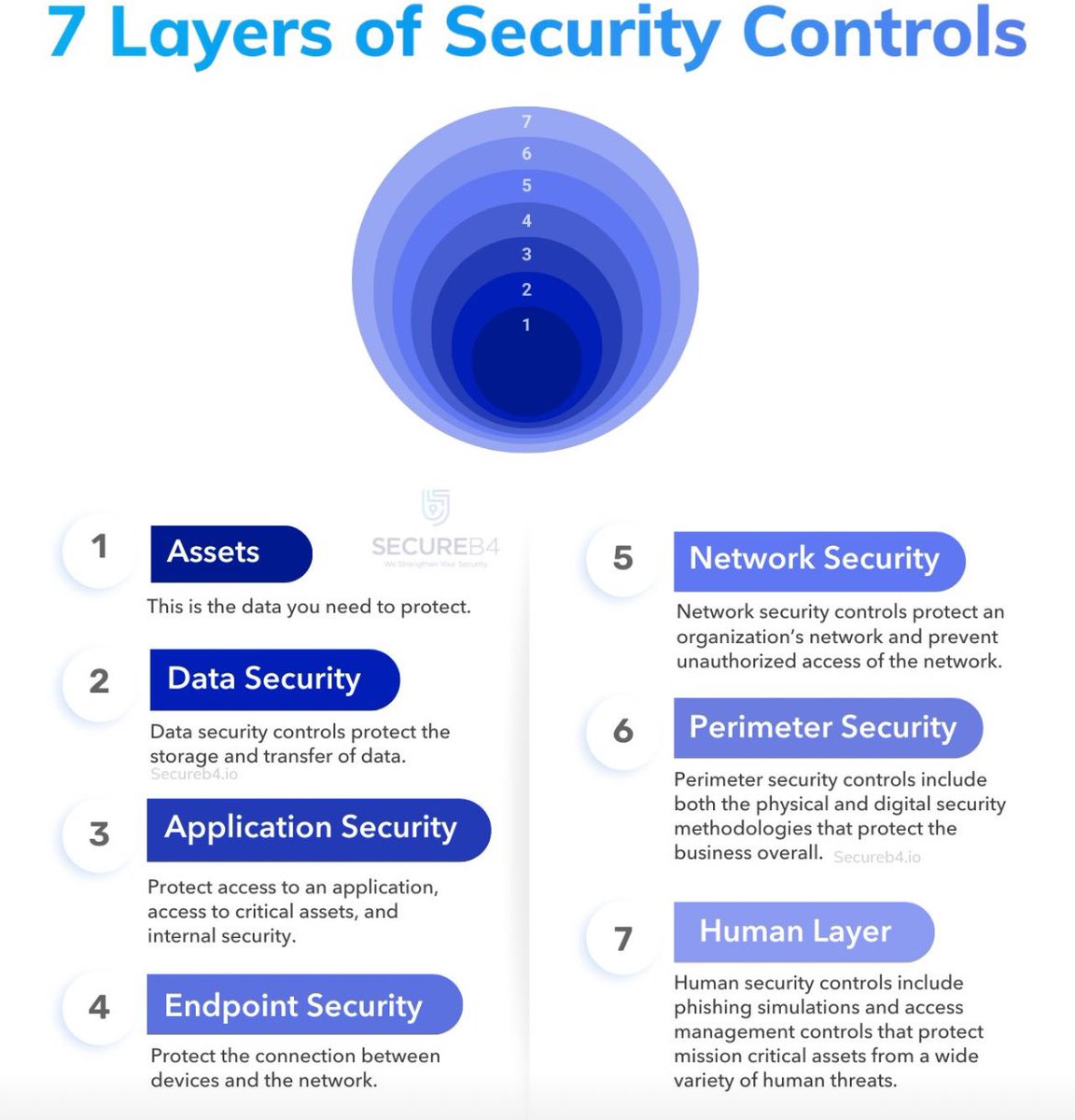

تأتي حماية البيانات كخطوة ثانية، حيث تركز هذه الطبقة على حماية تخزين ونقل البيانات. تتضمن التدابير الأمنية التشفير وإدارة المفاتيح والتدابير المضادة للقرصنة، لضمان بقاء البيانات آمنة سواء كانت في حالة سكون أو أثناء النقل

الخطوة الثالثة هي حماية التطبيقات. تضمن هذه الطبقة أمان التطبيقات المستخدمة للوصول إلى البيانات والأصول الحساسة. يتضمن ذلك اختبارات الأمان الدورية للتطبيقات، وتطبيق تصحيحات الأمان، ومنع الهجمات الشائعة مثل الهجمات بالحقن

تأتي حماية النهايات في المرتبة الرابعة، وهي تتعلق بحماية الأجهزة التي تتصل بالشبكة، مثل الحواسيب والهواتف الذكية والأجهزة اللوحية. تشمل هذه الطبقة تثبيت برامج الحماية، وإدارة التحديثات، وتطبيق سياسات التحكم في الوصول

في الخطوة الخامسة، يأتي أمن الشبكات، حيث تتضمن هذه الطبقة تدابير لحماية البنية التحتية للشبكة من الهجمات والاختراقات. تشمل التدابير استخدام جدران الحماية، وأنظمة الكشف عن التسلل، والشبكات الافتراضية الخاصة (VPNs)

الخطوة السادسة تتعلق بأمن المحيط، وتشمل حماية الأجزاء الخارجية من الشبكة مثل أجهزة التوجيه والمفاتيح ونقاط الدخول اللاسلكية. تهدف هذه التدابير إلى منع الوصول غير المصرح به والتحكم في حركة المرور عبر الشبكة

أخيرًا، الامن البشري هو الخطوة السابعة والأخيرة. يتعامل هذا الجانب مع تدريب الموظفين على ممارسات الأمان الجيدة، وتنفيذ محاكاة التصيد الاحتيالي، وتطبيق سياسات إدارة الوصول. يُعتبر العامل البشري خط الدفاع الأخير والأكثر أهمية في مواجهة التهديدات السيبرانية

مجتمعة، تشكل هذه الطبقات السبع استراتيجية شاملة للأمان السيبراني. من خلال تطبيق هذه التدابير المتعددة، يمكن للمؤسسات توفير حماية متكاملة وشاملة لأنظمتها وبياناتها من التهديدات المتزايدة في العالم الرقمي.

جاري تحميل الاقتراحات...