الشركات الأمريكية زي جوجل و مايكروسوفت بيجلهم external attacks يوميًا من الروس و الصين و كوريا الشمالية و زمان كان مهندسين الcybersecurity مركزين على حماية الnetwork perimeter بتاعة الشركة من الهجمات من برة بإستعمال security model اسمه Castle and moat

الnetwork perimeter ده عامل virtual boundary بيفصل الشركة عن العالم الخارجي و هدف الsecurity engineer انها تحمي الinternal resources بتاعة الشركة من أي حد unauthorized.

الnetwork perimeter بيتكون من firewalls و routers و حاجتين اسمهم IDS و IPS

الnetwork perimeter بيتكون من firewalls و routers و حاجتين اسمهم IDS و IPS

Intrusion Detection Systems (IDS)

و ده بيراقب الnetwork traffic جوة الشركة و بيحلله و بيقدر يلاحظ لو فيه pattern او anomaly و لو لقى ده بيlog it و بينبه الsecurity adminstrators

و ده بيراقب الnetwork traffic جوة الشركة و بيحلله و بيقدر يلاحظ لو فيه pattern او anomaly و لو لقى ده بيlog it و بينبه الsecurity adminstrators

Intrusion Prevention Systems (IPS)

بيعمل نفس اللي بيعمله الIDS زائد انه ممكن ياخد automated actions بإنه يحجب IP address مسبب مشاكل زي DDos attack و بيعمل deep packet inspection و يشوف الcontent بتاعة الpacket و يتطمن ان مفيهاش حاجة مريبة

بيعمل نفس اللي بيعمله الIDS زائد انه ممكن ياخد automated actions بإنه يحجب IP address مسبب مشاكل زي DDos attack و بيعمل deep packet inspection و يشوف الcontent بتاعة الpacket و يتطمن ان مفيهاش حاجة مريبة

الmodel يبان انه حلو و كل حاجة لأن الcompany network هي القلعة المحصنة و الnetwork perimter هو الmoat او الخندق اللي بيشوف مين اللي داخل و اللي طالع.

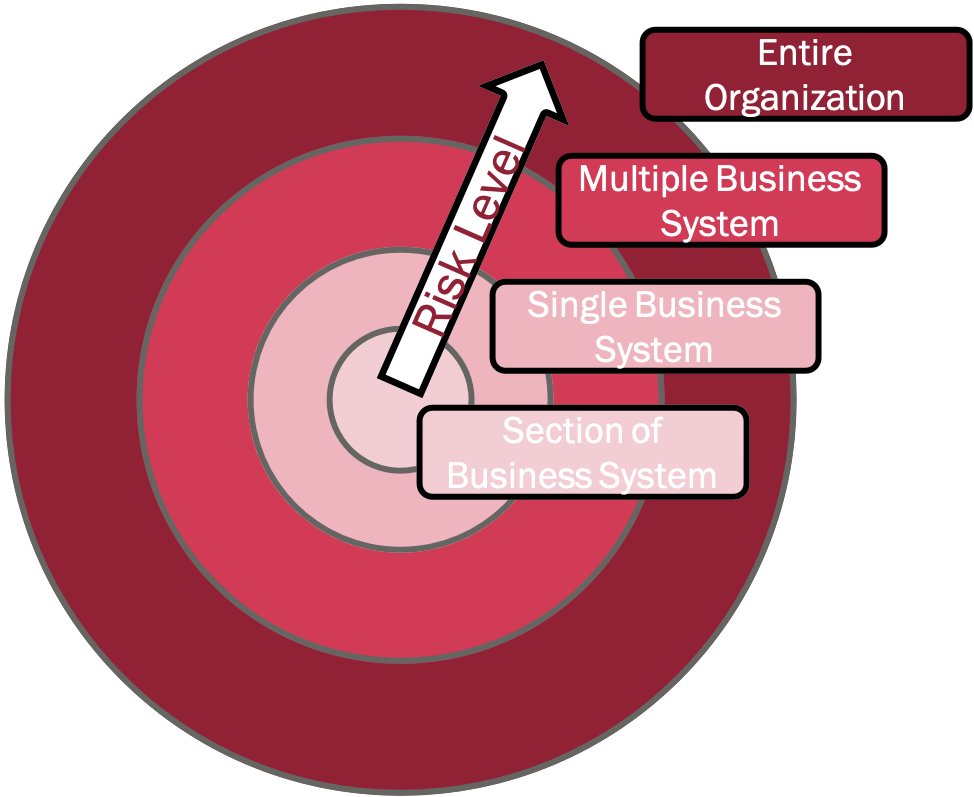

عيب الموضوع ده انه واثق تمامًا في الناس اللي جوة الشركة و انهم إستحالة يعملوا حاجة غلط عشان هما authorized و مننا و علينا

عيب الموضوع ده انه واثق تمامًا في الناس اللي جوة الشركة و انهم إستحالة يعملوا حاجة غلط عشان هما authorized و مننا و علينا

حاجة تاني الCastle moat model مكنش موفرها هي الأمان بيئة عمل hybrid .. عشان الناس تعرف تشتغل و تخش جوة الresources بتاعة الشركة محتاجين يبقوا جوة مبنى الشركة نفسها و الVPN لوحده مش secure كفاية طبعًا وقت الكورونا الموضوع ده كان مستحيل ف بقى فيه الحاجة لmodel جديد

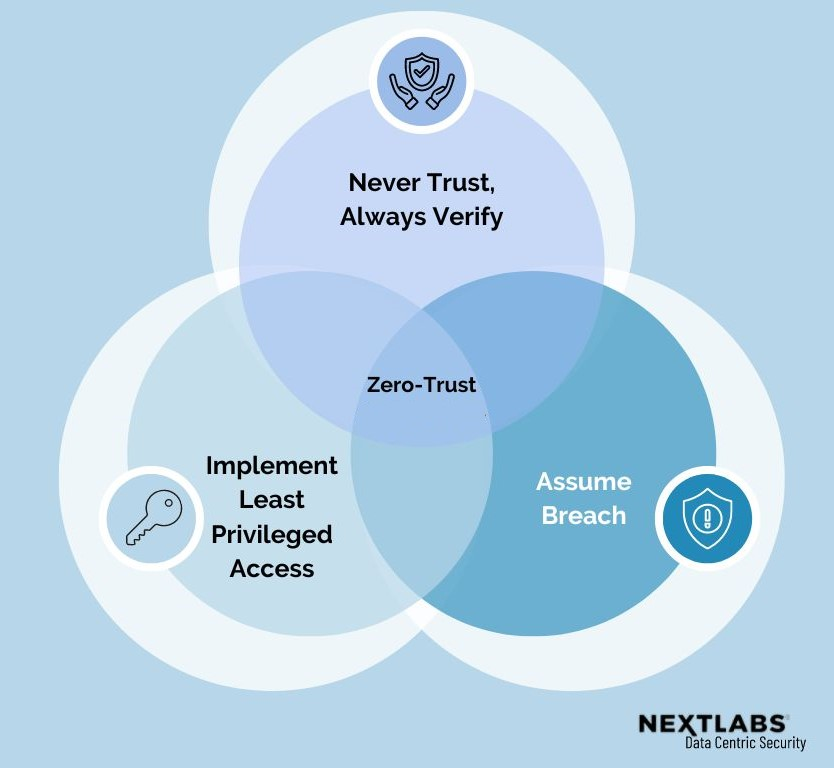

Never trust & Always verify

لازم نستعمل كل الdata points اللي عندنا قبل ما ناخد أي security decision زي:

1- الlocation اللي باعت منه الrequest

2- الdevice health و هل الجهاز بتاعي updated و مفيهوش ثغرات أمنية

3- الdata classification و هل الشخص معاه authorization يستعملها

لازم نستعمل كل الdata points اللي عندنا قبل ما ناخد أي security decision زي:

1- الlocation اللي باعت منه الrequest

2- الdevice health و هل الجهاز بتاعي updated و مفيهوش ثغرات أمنية

3- الdata classification و هل الشخص معاه authorization يستعملها

Use least privilege access

لو انت محتاج تread database ف الrole access اللي انت محتاجه هو read بس .. مينفعش يبقى معاك read&write role access .. المبدأ ده اسمه JEA أو Just Enough Access

لو انت محتاج تread database ف الrole access اللي انت محتاجه هو read بس .. مينفعش يبقى معاك read&write role access .. المبدأ ده اسمه JEA أو Just Enough Access

تقدر تحقق ده بالMicrosegemntation

مثال للmicrosegmentation ان لو عندك 4 تيمات ف الشركة كل واحد شغال على repo مختلف .. ف كل repo يبقى ليه security policy بحيث ان اللي شغالين عليه هما بس اللي يقدروا يaccessوه .. عشان لو عندك جاسوس في تيم منهم حب يحط الrepo public ف عند 3 في امان

مثال للmicrosegmentation ان لو عندك 4 تيمات ف الشركة كل واحد شغال على repo مختلف .. ف كل repo يبقى ليه security policy بحيث ان اللي شغالين عليه هما بس اللي يقدروا يaccessوه .. عشان لو عندك جاسوس في تيم منهم حب يحط الrepo public ف عند 3 في امان

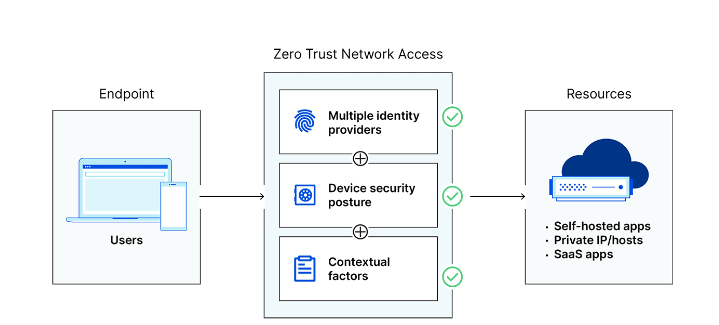

لو حاتimplement zero trust model ف بتحتاج Zero Trust Network Access أو ZTNA و ده بديل عن الVPN

الVPN بيexten private network على public network اللي هي الinternet و بيعمل tunnel مشفرة بحيث لو انت معاك passowrd بتقدر ت connect عالشركة و بيبقى ليك access عالresources بتاعة الشركة

الVPN بيexten private network على public network اللي هي الinternet و بيعمل tunnel مشفرة بحيث لو انت معاك passowrd بتقدر ت connect عالشركة و بيبقى ليك access عالresources بتاعة الشركة

لو كنتي بتكراشي على واحد اسمه أحمد و عايزة تعرفي هو فين دلوقتي ف الVPN بيقولك طالما معاكي بطاقة رقم قومي ف ليكي access تدوري عليه ف مصر كلها و ده حياخد وقت كتير.

لكن الZTNA بيقولك لو معاكي رقم قومي و ليكي الحق تدوري ف محافظة إسكندرية بس ف حتاخدي وقت أقل. ف الZTNA lightweight

لكن الZTNA بيقولك لو معاكي رقم قومي و ليكي الحق تدوري ف محافظة إسكندرية بس ف حتاخدي وقت أقل. ف الZTNA lightweight

و بس كده .. أتمنى تكونوا استمتعتوا 😃دي المدونة اللي بكتب فيها لو عملت sponsor أكتب ثريد عن موضوع انت/ي نفسك أكتب عنه و أعمل shout out لإسمك في المايك 🎙️

krietallo.hashnode.dev

krietallo.hashnode.dev

Hope you found this useful😊

youtube.com

en.wikipedia.org

en.wikipedia.org

query.prod.cms.rt.microsoft.com

cloudflare.com

cloudflare.com

cloudflare.com

cloudflare.com

ibm.com

cloudflare.com

youtube.com

en.wikipedia.org

en.wikipedia.org

query.prod.cms.rt.microsoft.com

cloudflare.com

cloudflare.com

cloudflare.com

cloudflare.com

ibm.com

cloudflare.com

cloudflare.com/learning/acces…

What is the network perimeter? | Cloudflare

The network perimeter is the boundary between the secured internal network and an external network....

en.wikipedia.org/wiki/Colonial_…

Colonial Pipeline ransomware attack - Wikipedia

cloudflare.com/learning/secur…

Zero Trust security | What is a Zero Trust network? | Cloudflare

Zero Trust is a security model based on maintaining strict access controls and not trusting anyone b...

cloudflare.com/learning/acces…

What is the castle-and-moat network security model? | Cloudflare

Castle-and-moat is a security model in which everyone inside the network is trusted by default. Lear...

ibm.com/downloads/cas/…

cloudflare.com/learning/acces…

What is microsegmentation? | Cloudflare

Microsegmentation divides a network into separate sections. Learn how microsegmentation increases se...

query.prod.cms.rt.microsoft.com/cms/api/am/bin…

cloudflare.com/learning/acces…

What is Zero Trust Network Access (ZTNA)? | Cloudflare

ZTNA is the technology that enables organizations to implement a Zero Trust security model. Learn ho...

en.wikipedia.org/wiki/2021_Micr…

2021 Microsoft Exchange Server data breach - Wikipedia

جاري تحميل الاقتراحات...