1/11 في هذا الثريد:

1. رح تعرف أكثر عن البوت Jaredfromsubway.eth

2. شرح مفهوم هجمات sandwich attacks (ممكن أنت كنت ضحية لها)

3.ولا تتوقع أنك بتعمل ربع مليون دولار بعد قرائتك للثريد 😅

1. رح تعرف أكثر عن البوت Jaredfromsubway.eth

2. شرح مفهوم هجمات sandwich attacks (ممكن أنت كنت ضحية لها)

3.ولا تتوقع أنك بتعمل ربع مليون دولار بعد قرائتك للثريد 😅

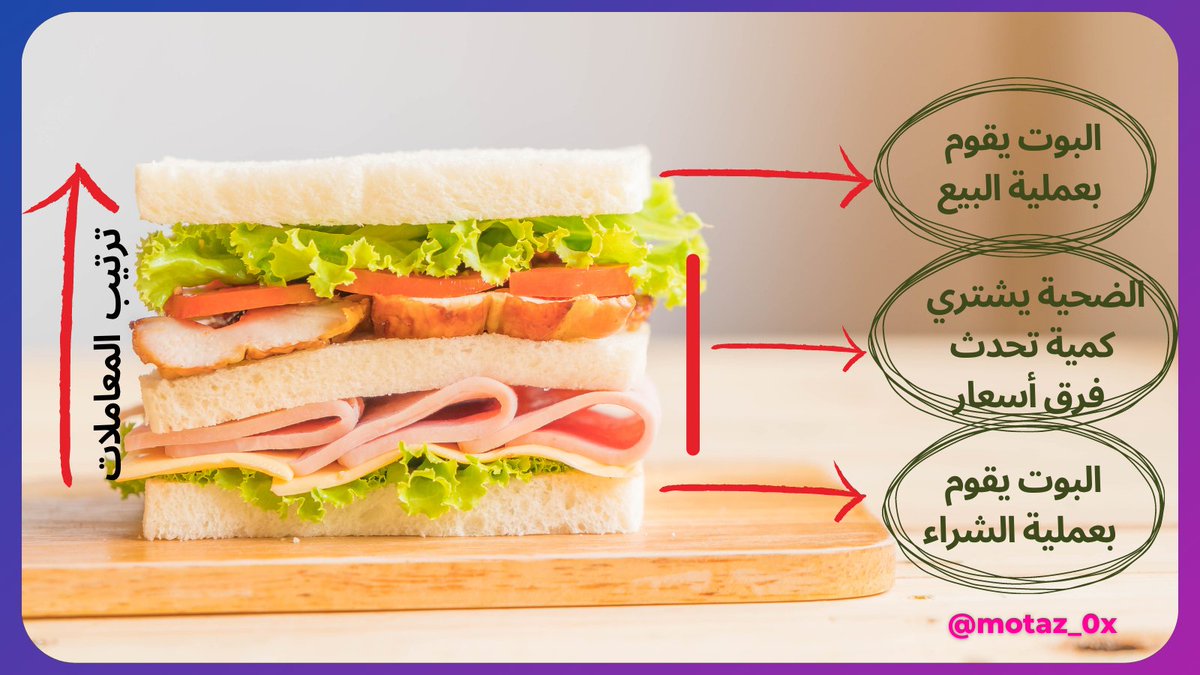

2/11 واحدة من استراتيجيات البوت هي sandwich attacks

تعال اشرحها لك بشكل مبسط 👇

تعال اشرحها لك بشكل مبسط 👇

4/11 شرح تقني بسيط:

لنفرض أن متداول اسمه زيد يريد شراء مثلا $PEPE

بشكل طبيعي يقوم زيد بتحديد الكمية وينقر على أمر الشراء

قبل تنفيذ الشراء (المعاملة) يذهب هذا الأمر إلى الـ mempool

🟩وظيفة الـ mempool هي الاحتافظ بهذه المعاملات

لحين تنفيذها وإدراجها في الكتلة (block)

لنفرض أن متداول اسمه زيد يريد شراء مثلا $PEPE

بشكل طبيعي يقوم زيد بتحديد الكمية وينقر على أمر الشراء

قبل تنفيذ الشراء (المعاملة) يذهب هذا الأمر إلى الـ mempool

🟩وظيفة الـ mempool هي الاحتافظ بهذه المعاملات

لحين تنفيذها وإدراجها في الكتلة (block)

5/11 هنا يأتي دور البوت:

🟩يقوم هذا البوت بعمل مسح للـ mempool ويحدد المعاملات التي ستدر عليه الأرباح حسب شروط يضعها مبرمج البوت (ويجد معاملة زيد مربحة له)

🟩يقوم وبثواني (أو أقل من ثانية) بتنفيذ عملية محاكاة لتحديد الصفقة رابحة أم خاسرة

وحين تكتمل الشروط: 👇

🟩يقوم هذا البوت بعمل مسح للـ mempool ويحدد المعاملات التي ستدر عليه الأرباح حسب شروط يضعها مبرمج البوت (ويجد معاملة زيد مربحة له)

🟩يقوم وبثواني (أو أقل من ثانية) بتنفيذ عملية محاكاة لتحديد الصفقة رابحة أم خاسرة

وحين تكتمل الشروط: 👇

6/11

🟩يضع أمر شراء قبل زيد وذلك عن طريق دفع رسوم (gas fees) مرتفعة ليضمن أن معاملته ستُنفّذ قبل معاملة الضحية وهذا يسمى (front-running)

🟩طبعا الـ block builders رح يعطوا الأولولية لمعاملة البوت لأنه دافع أكثر (راحت عليك يا زيد)

🟩يضع أمر شراء قبل زيد وذلك عن طريق دفع رسوم (gas fees) مرتفعة ليضمن أن معاملته ستُنفّذ قبل معاملة الضحية وهذا يسمى (front-running)

🟩طبعا الـ block builders رح يعطوا الأولولية لمعاملة البوت لأنه دافع أكثر (راحت عليك يا زيد)

7/11

وبعد ما يقوم زيد عملية الشراء، يقوم البوت

ببيع الكمية التي اشتراها محققا بذلك مربحا

من فرق الأسعار

ويسمى هذا (back-running)

وبعد ما يقوم زيد عملية الشراء، يقوم البوت

ببيع الكمية التي اشتراها محققا بذلك مربحا

من فرق الأسعار

ويسمى هذا (back-running)

8/11

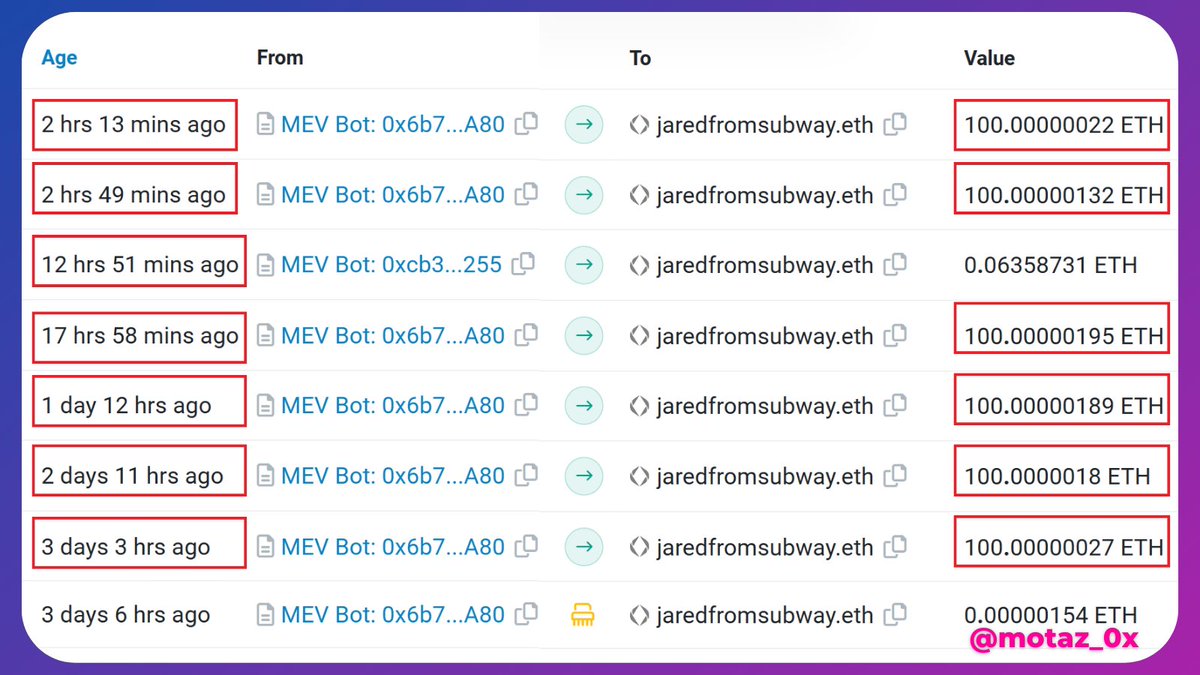

خلفية سريعة عن البوت:

🟩أول هجمة له كانت بتاريخ 27/2/2023

🟩والمرابح الدسمة بلشت تهل بتاريخ 17/4/2023

🟩وبعد أسبوع كانت أرباحه تقريبا 2.7 مليون دولار

#internaltx" target="_blank" rel="noopener" onclick="event.stopPropagation()">etherscan.io

خلفية سريعة عن البوت:

🟩أول هجمة له كانت بتاريخ 27/2/2023

🟩والمرابح الدسمة بلشت تهل بتاريخ 17/4/2023

🟩وبعد أسبوع كانت أرباحه تقريبا 2.7 مليون دولار

#internaltx" target="_blank" rel="noopener" onclick="event.stopPropagation()">etherscan.io

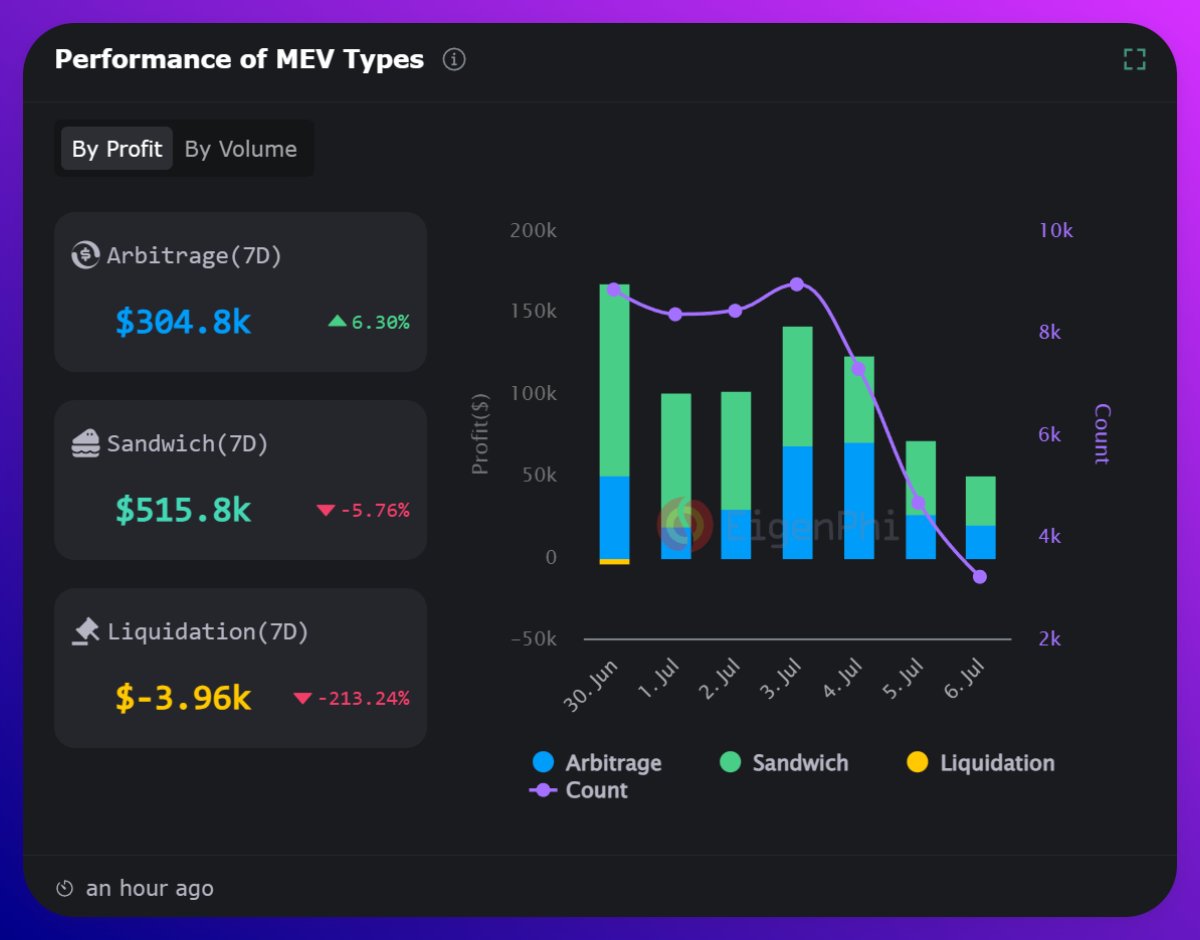

10/11 إذا حاب تتابع البوت شوف هذا الموقع @EigenPhi

يعطيك تصور رائع عن MEV Bots

يعطيك تصور رائع عن MEV Bots

11/11

عنوان البوت

0x6b75d8AF000000e20B7a7DDf000Ba900b4009A80

الذي أنشئ البوت

0x4D521577f820525964C392352bB220482F1Aa63b

وصاحبنا Jaredfromsubway.eth

0xae2Fc483527B8EF99EB5D9B44875F005ba1FaE13

عنوان البوت

0x6b75d8AF000000e20B7a7DDf000Ba900b4009A80

الذي أنشئ البوت

0x4D521577f820525964C392352bB220482F1Aa63b

وصاحبنا Jaredfromsubway.eth

0xae2Fc483527B8EF99EB5D9B44875F005ba1FaE13

جاري تحميل الاقتراحات...