#رمضانيات_DFIR

15 رمضان - LNK 🔗

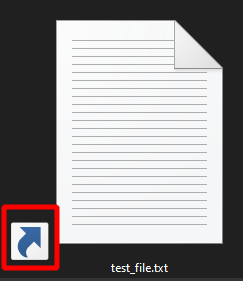

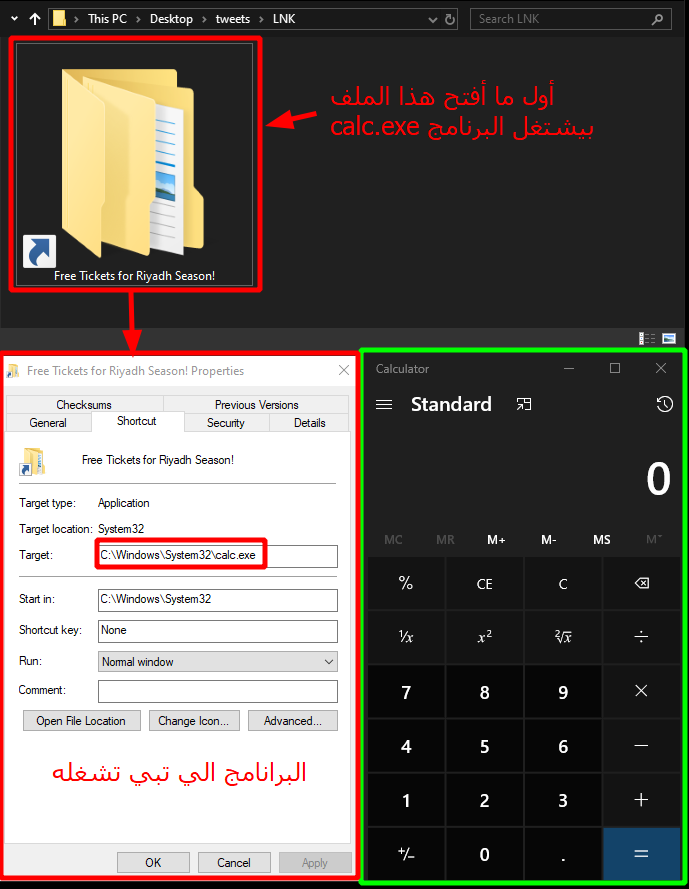

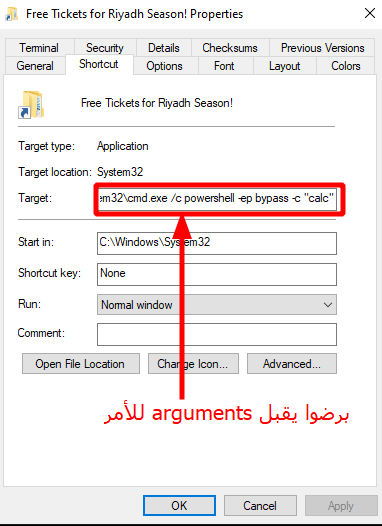

هذا ال artifact مستخدم بشكل كبير في ال windows. ال LNK عبارة عن إختصار لبرنامج, ملف, مجلد, إل. المخترقين يستخدمون ملفات ال LNK عشان يقدرون ينفذون أوامر خبيثة بأنهم يستخدمون التصيد عشان يخدعون المستخدم أنه يشغل ملف LNK خبيث

#DFIR #BlueTeam

15 رمضان - LNK 🔗

هذا ال artifact مستخدم بشكل كبير في ال windows. ال LNK عبارة عن إختصار لبرنامج, ملف, مجلد, إل. المخترقين يستخدمون ملفات ال LNK عشان يقدرون ينفذون أوامر خبيثة بأنهم يستخدمون التصيد عشان يخدعون المستخدم أنه يشغل ملف LNK خبيث

#DFIR #BlueTeam

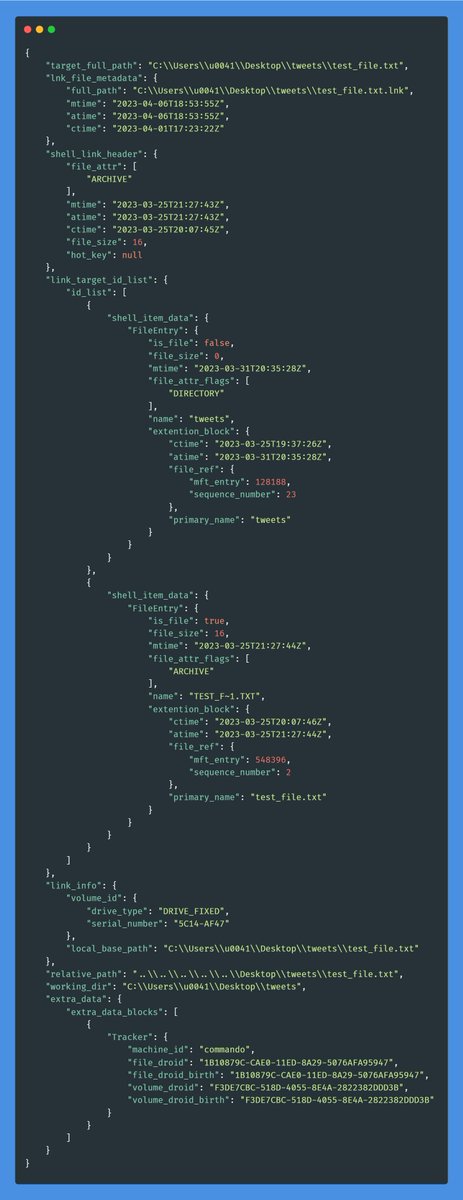

هذي بعض ال parsers لل LNK artifact

- lnk_parser (مستخدم في هذي الثريد) - github.com

- LECmd - ericzimmerman.github.io

- lnk_parser (مستخدم في هذي الثريد) - github.com

- LECmd - ericzimmerman.github.io

جاري تحميل الاقتراحات...