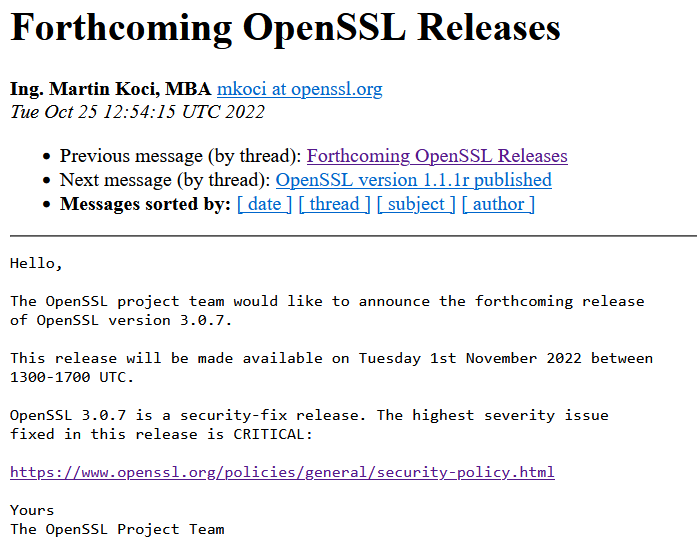

استنفار وتأهب عالمي بين مختصي #الأمن_السيبراني بعد إعلان مشروع OpenSSL ثغرة جديدة حرجة "Critical" دون ذكر تفاصيل كثيرة عنها. النسخ المتأثرة بهذه الثغرة هي 3.0.1 فأعلى، وسيتم إصدار تحديث لإصلاحها يوم الثلاثاء 1 نوفمبر

المطلوب:

حصر الأنظمة التي تحتوي على النسخ المتأثرة

يتبع..

المطلوب:

حصر الأنظمة التي تحتوي على النسخ المتأثرة

يتبع..

حصر الأنطمة مهم استعدادا لتحديثها أول ما يتم الإعلان عن التفاصيل..

الجدير بالذكر أن هذه الثغرة تعتبر ثاني أخطر ثغرة تم الإعلان عنها من قبل OpenSSL من بعد ثغرة Heartbleed في 2014.

الجدير بالذكر أن هذه الثغرة تعتبر ثاني أخطر ثغرة تم الإعلان عنها من قبل OpenSSL من بعد ثغرة Heartbleed في 2014.

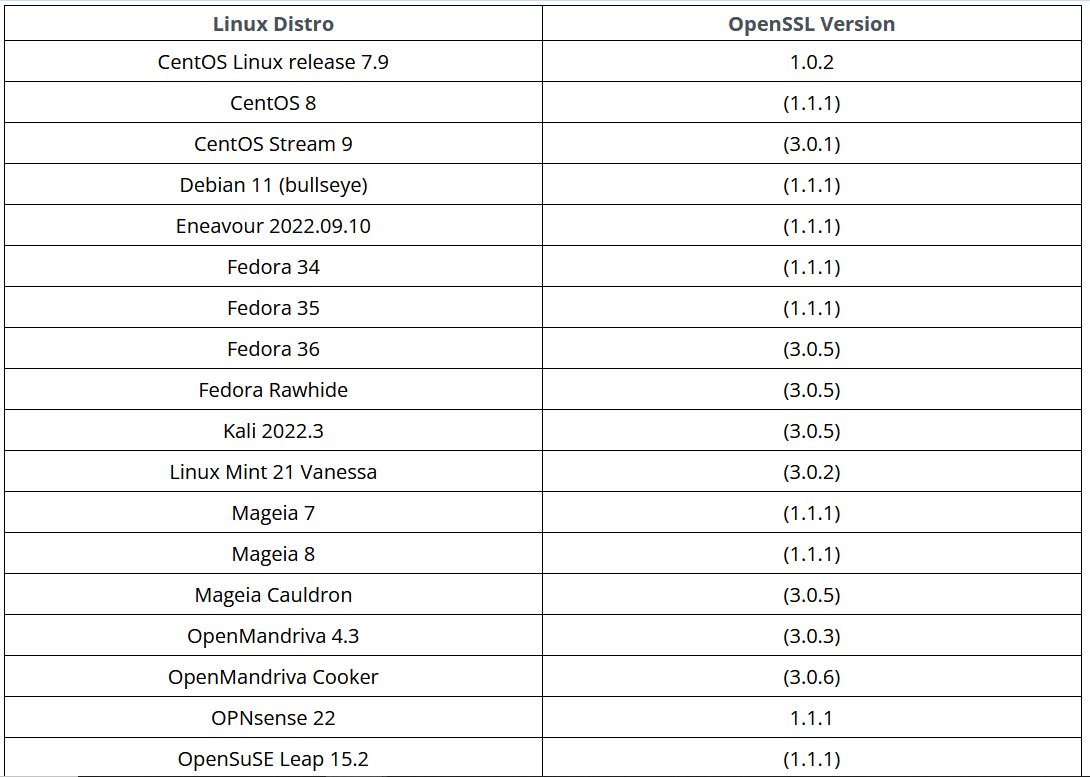

الأنظمة التي قد تحتوي على نسخ متأثرة:

- Kali 2022.3

- Redhat ES 9

- Ubuntu 22.04

- CentOS Stream 9

ويمكن معرفة ما إذا كان النظام يحتوي على نسخة متأثرة عبر الأمر التالي:

openssl version

- Kali 2022.3

- Redhat ES 9

- Ubuntu 22.04

- CentOS Stream 9

ويمكن معرفة ما إذا كان النظام يحتوي على نسخة متأثرة عبر الأمر التالي:

openssl version

Docker أعلنت أيضا عن وجود ما يقارب 1000 مستودع "Repository" من عدة نسخ مختلفة قد تكون متأثرة بالثغرة

وللتأكد من نسخة دوكر يمكن البحث في قاعدة بيانات دوكر للثغرات عن الرقم (DSA-2022-0001) هنا:

dso.docker.com

ولطرق بحث أخرى يمكن الرجوع للمصدر:

docker.com

وللتأكد من نسخة دوكر يمكن البحث في قاعدة بيانات دوكر للثغرات عن الرقم (DSA-2022-0001) هنا:

dso.docker.com

ولطرق بحث أخرى يمكن الرجوع للمصدر:

docker.com

وهنا قائمة محدثة من معهد SANS لأغلب أنظمة التشغيل التي تحتوي على نسخ OpenSSL ورقم النسخة لكل نظام لمعرفة ما إذا كانت متأثرة أو لا:

isc.sans.edu

أي نسخة تبدأ برقم 3 ستكون متأثرة بالثغرة وتحتاج لتحديثها أول ما يتم الإعلان عنه

isc.sans.edu

أي نسخة تبدأ برقم 3 ستكون متأثرة بالثغرة وتحتاج لتحديثها أول ما يتم الإعلان عنه

مصدر إعلان الثغرة الرسمي:

mta.openssl.org

ولمتابعة آخر المستجدات ومعرفة تفاصيل أكثر، اقرأ الردود على هذه التغريدة ومتابعة صاحبها:

mta.openssl.org

ولمتابعة آخر المستجدات ومعرفة تفاصيل أكثر، اقرأ الردود على هذه التغريدة ومتابعة صاحبها:

جاري تحميل الاقتراحات...