🌐أهداف المجموعة ومن وراءها

الهجمات المستهدفة موجهة إلى دبلوماسيين وأعضاء منظمة غير حكومية من إفريقيا وآسياوأوروبا ، وتشيرتلك الأهداف إلى ارتباط المجموعة بكوريا الشمالية بالرغم من تشابه عمل المجموعة من ناحية ( Framework and C2 servers )بـ Winnti (مجموعة أخرى تتحدث الصينية ).

2⃣

الهجمات المستهدفة موجهة إلى دبلوماسيين وأعضاء منظمة غير حكومية من إفريقيا وآسياوأوروبا ، وتشيرتلك الأهداف إلى ارتباط المجموعة بكوريا الشمالية بالرغم من تشابه عمل المجموعة من ناحية ( Framework and C2 servers )بـ Winnti (مجموعة أخرى تتحدث الصينية ).

2⃣

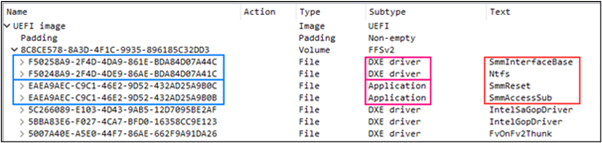

🌐أربع مكونات رئيسية تستخدم ( UEFI firmware )

تعتبر تقنية UEFI بديلا لـ BIOS في الأجهزة الحديثة والذي يتم استخدامهما عادةً في بداية تشغيل الجهاز ( Booting ) لتحميل الوظائف الأساسية و نظام التشغيل. ولأنها حديثة ، أصبحت هدفاً جديداً للاختراقات لكثرة الثغرات فيها.

3⃣

تعتبر تقنية UEFI بديلا لـ BIOS في الأجهزة الحديثة والذي يتم استخدامهما عادةً في بداية تشغيل الجهاز ( Booting ) لتحميل الوظائف الأساسية و نظام التشغيل. ولأنها حديثة ، أصبحت هدفاً جديداً للاختراقات لكثرة الثغرات فيها.

3⃣

🌐أهم الأدوات

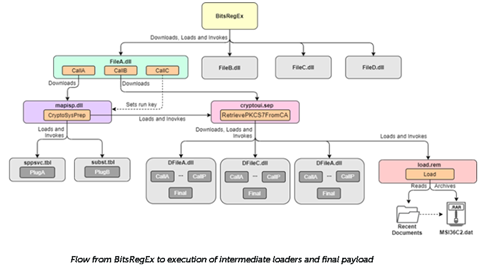

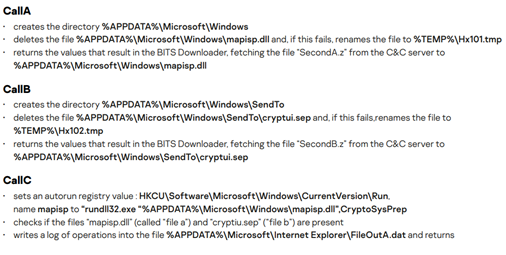

1-BITS downloaders

هو المسؤول عن تحميل EFI Module في المسار %TEMP%\on.dat ويتكون من خمس ملفات بصيغة ملفات بصيغة PE DLL بهذا النمط ( FileA.dll , FilBA.dll ..etc) كل ملف DLL يشمل عدد من الدوال ( “CallA”, “CallB” … etc)

6⃣

1-BITS downloaders

هو المسؤول عن تحميل EFI Module في المسار %TEMP%\on.dat ويتكون من خمس ملفات بصيغة ملفات بصيغة PE DLL بهذا النمط ( FileA.dll , FilBA.dll ..etc) كل ملف DLL يشمل عدد من الدوال ( “CallA”, “CallB” … etc)

6⃣

2-Curl-based downloaders

يقوم البرنامج بإنشاء نافذة مخفية باسم "curl_test" واسم الكلاس "CURL_TEST" ثم يتم تحميل msreg_64.dll أو wrtreg_64.dll من C2 Server)

8⃣

يقوم البرنامج بإنشاء نافذة مخفية باسم "curl_test" واسم الكلاس "CURL_TEST" ثم يتم تحميل msreg_64.dll أو wrtreg_64.dll من C2 Server)

8⃣

3-E-mail downloader(ehlwapi.dll)

تقوم هذه الأداةبتنزيل أول رسالة منpop.mail[.]ruوباسم بريد معين إلى ٪ TEMP٪ باستخدام اسم ملف مؤقت يبدأبـ"Ht".إذا نجح التنزيل،فسيتم حذف الرسالةعبر IMAPS.

4-Winhttp-based downloaders

الأداةمسؤولةلتحميل ملفاتEXE فقط عن طريق استخدام WinHTTP API.

9⃣

تقوم هذه الأداةبتنزيل أول رسالة منpop.mail[.]ruوباسم بريد معين إلى ٪ TEMP٪ باستخدام اسم ملف مؤقت يبدأبـ"Ht".إذا نجح التنزيل،فسيتم حذف الرسالةعبر IMAPS.

4-Winhttp-based downloaders

الأداةمسؤولةلتحميل ملفاتEXE فقط عن طريق استخدام WinHTTP API.

9⃣

جاري تحميل الاقتراحات...