1- الفايروسات: و تقوم باستنساخ نفسها داخل الجهاز و الانتشار و تسبب أضرارًا على الملفات و البرمجيات و قد تؤدي لإيقاف وظائفها.

2-worms

برمجيات ضارة أيضًا تقوم باستنساخ نفسها و ثم تصل تصل للشبكة و تقوم بإرسال نسخ متعددة منها و نشرها.

2-worms

برمجيات ضارة أيضًا تقوم باستنساخ نفسها و ثم تصل تصل للشبكة و تقوم بإرسال نسخ متعددة منها و نشرها.

keylogger

يستطيع المهاجم من خلاله تسجيل و تتبع نقرات لوحةالمفاتيح،يعمل البرنامج بالخلفيةويقوم بتزويد المهاجم بنقرات لوحة المفاتيح لسرقة البيانات

5-Rootkit

يعتبر أحد أخطر البرمجيات الضارةويبدو في الجهاز كملف أساسي من الصعب إزالته.في الواقع هو فايروس يثبت جذوره بالجهاز فيصعب إزالته

يستطيع المهاجم من خلاله تسجيل و تتبع نقرات لوحةالمفاتيح،يعمل البرنامج بالخلفيةويقوم بتزويد المهاجم بنقرات لوحة المفاتيح لسرقة البيانات

5-Rootkit

يعتبر أحد أخطر البرمجيات الضارةويبدو في الجهاز كملف أساسي من الصعب إزالته.في الواقع هو فايروس يثبت جذوره بالجهاز فيصعب إزالته

8-Ransomeware

و يسمى بفايروس الفدية وفيها يقوم المهاجم بتشفير البيانات على جهاز الضحية او منعه من الوصول لنظامه حتى يقوم بدفع مبلغ محدد

لاينبغي للضحية الخضوع لما يريده المهاجم فقد يدفع مبلغًا و يخادعه.

9-Man In The Middle Attack

وقد سبق ان تحدثت عنه:

و يسمى بفايروس الفدية وفيها يقوم المهاجم بتشفير البيانات على جهاز الضحية او منعه من الوصول لنظامه حتى يقوم بدفع مبلغ محدد

لاينبغي للضحية الخضوع لما يريده المهاجم فقد يدفع مبلغًا و يخادعه.

9-Man In The Middle Attack

وقد سبق ان تحدثت عنه:

10-SQL-injection

هي هجمات تستهدف قواعد البيانات التي تعتبر الأكثر أهمية حيث تحوي بيانات العملاء و الشركات و غيرها،فيستغل المهاجم ثغرات للوصول لقاعدة البيانات.

هي هجمات تستهدف قواعد البيانات التي تعتبر الأكثر أهمية حيث تحوي بيانات العملاء و الشركات و غيرها،فيستغل المهاجم ثغرات للوصول لقاعدة البيانات.

11-Torjan Horse

يتم تثبيته كبرنامج عادي ثم يبدأ بعمل بعض المهام الخفية،و يعتمد على الأبواب الخفية - backdoor- و هي ثغرة يضعها المهاجم ليسهل عليه التجسس و سرقة البيانات

هذا الفايروس يطبق مقولة"ظاهره نافع و مفيد و باطنه ضرر أكيد"

-حصان طروادة له قصة حقيقية وكانت أكبر خدعة حربية-

يتم تثبيته كبرنامج عادي ثم يبدأ بعمل بعض المهام الخفية،و يعتمد على الأبواب الخفية - backdoor- و هي ثغرة يضعها المهاجم ليسهل عليه التجسس و سرقة البيانات

هذا الفايروس يطبق مقولة"ظاهره نافع و مفيد و باطنه ضرر أكيد"

-حصان طروادة له قصة حقيقية وكانت أكبر خدعة حربية-

12- Brute-Force Attack

يستهدف تخمين الحسابات و أرقامها السرية،فيكون لدى المهاجم قائمة من الإيميلات و الارقام السرية ويستخدم خوارزميات تشفير بحيث يستطبع الوصول لكل ايميل و رقمه السري عن طريق برامج تخمين للارقام السرية.

فيستطيع الوصول بسهولة و اختراقها أو سرقة بياناتها.

يستهدف تخمين الحسابات و أرقامها السرية،فيكون لدى المهاجم قائمة من الإيميلات و الارقام السرية ويستخدم خوارزميات تشفير بحيث يستطبع الوصول لكل ايميل و رقمه السري عن طريق برامج تخمين للارقام السرية.

فيستطيع الوصول بسهولة و اختراقها أو سرقة بياناتها.

(يمكن تأمين الحسابات عن طريق استخدام كلمات سرية قوية تحتوي على رموز : *&#$%@_ وتجنب استخدام كلمات او تواريخ يمكن تخمينها)

يمكن تجريب قوة الأرقام السرية عن طريق: password.kaspersky.com

يمكن تجريب قوة الأرقام السرية عن طريق: password.kaspersky.com

*يمكن للمهاجم الحصول على قائمة من الايميلات و الارقام السرية عن طريق قواعد بيانات مسربة أو أي وسائل أخرى،ولمعرفة ما اذا كان ايميلك الشخصي او احد حساباتك مسرب ام لا يمكنك استخدام:

haveibeenpwned.com

haveibeenpwned.com

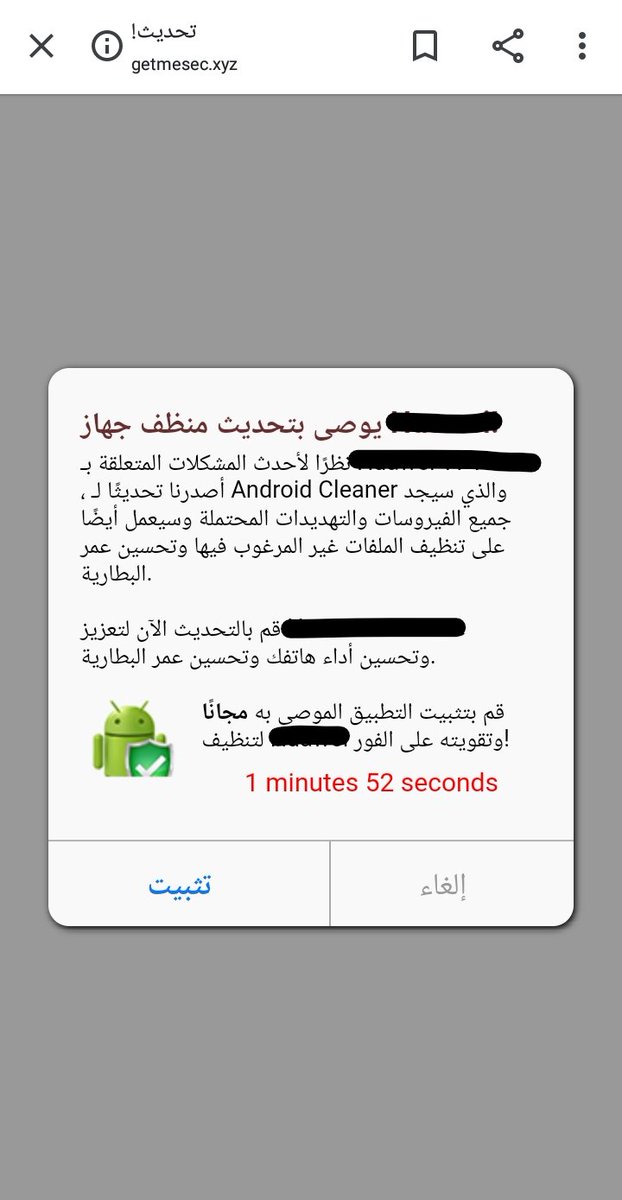

13-Adware

هي برامج إعلانات و يتسلل من خلالها برمجيات تصيب الجهاز ،فمثلا يظهر اعلان لمنتج او فيديو و عند النقر عليه قد يتم تثبيت برنامج

قد لا تلاحظ أي تأثيرات بشكل مباشر لكن ربما تظهر العديد من الاعلانات المنبثقة المزعجة

هي برامج إعلانات و يتسلل من خلالها برمجيات تصيب الجهاز ،فمثلا يظهر اعلان لمنتج او فيديو و عند النقر عليه قد يتم تثبيت برنامج

قد لا تلاحظ أي تأثيرات بشكل مباشر لكن ربما تظهر العديد من الاعلانات المنبثقة المزعجة

14- DDOS Attack

و تسمى هجمات حجب الخدمة ويقوم المهاجم بإرسال عدد كبير جدا من البيانات أو الطلبات لأحد المواقع بهدف تجاوز قدرة موقع الويب على معالجة الطلبات المتعددة مما يسبب بطء الخدمات و صعوبة وصول المستخدمين لها

و قد يتسبب بانهيار النظام أو توقفه أو تجاهل طلبات المستخدمين.

و تسمى هجمات حجب الخدمة ويقوم المهاجم بإرسال عدد كبير جدا من البيانات أو الطلبات لأحد المواقع بهدف تجاوز قدرة موقع الويب على معالجة الطلبات المتعددة مما يسبب بطء الخدمات و صعوبة وصول المستخدمين لها

و قد يتسبب بانهيار النظام أو توقفه أو تجاهل طلبات المستخدمين.

جاري تحميل الاقتراحات...