ثريد | 📌

OSINT (Open Source Threat Intelligence Tools ) أو المصادر المفتوحة لتقصي التهديدات السيبرانية.

في هذا الثريد راح نتكلم عن OSINT وكيف يمكن الاعتماد عليه في تقصي التهديدات السيبرانية.

#الامن_السيبراني #ThreatIntel

OSINT (Open Source Threat Intelligence Tools ) أو المصادر المفتوحة لتقصي التهديدات السيبرانية.

في هذا الثريد راح نتكلم عن OSINT وكيف يمكن الاعتماد عليه في تقصي التهديدات السيبرانية.

#الامن_السيبراني #ThreatIntel

مصطلح OSINT يطلق على الحصول على معلومات مكتملة عن تهديد سيبراني من مصادر مفتوحة أو بناء معلومات عن تهديد سيبراني معين عن طريق جمعها وتحليلها وربطها مع بعضها للحصول على معلومة متكاملة.

ولكن مثل أي علم آخر هناك العديد من الادوات والمواقع والكتب التي تساعدك على الحصول على OSINT جيد، يمكنك من بناء معلومة مكتملة عن تهديد سيبراني معين.

ومن المهم جدًا أن يكون في الحسبان عدة مفاهيم يجب مراعتها عند البحث عن معلومة في المصادر المفتوحة وهي:

ومن المهم جدًا أن يكون في الحسبان عدة مفاهيم يجب مراعتها عند البحث عن معلومة في المصادر المفتوحة وهي:

٢- المكان الجيوغرافي، فعلى الرغم من أن الانترنت جعل العالم كله كقرية صغيرة الا أن توجهات التهديدات السيبرانية واهتمامات الانشطة الاجرامية تختلف من بلد إلى آخر. على سبيل المثال 👇🏼👇🏼👇🏼

عند البحث عن معلومة عن IP ووجدت أنه متعلق بأنشطة إجرامية تخص crypto currency في الصين، ليس بالضرورة أن يكون يمارس نفس الأنشطة في الشرق الأوسط أو أي أنشطة أخرى.

٣- صحة المعلومة، المصادر المفتوحة عادة ما تكون متاحة للجميع للمشاركة فيها، فبالتالي على مختص الأمن السيبراني التأكد من صحة المعلومة التي حصل عليها وعدم الاعتماد علي تلك المعلومة بشكل كامل حتى يتم تأكيدها.

بعض أشهر مصادر OSINT ( لضيق المجال لذكر جميعها أو الدخول في تفاصيلها)

بعض أشهر مصادر OSINT ( لضيق المجال لذكر جميعها أو الدخول في تفاصيلها)

* مهارات البحث في قوقل (Google search syntax) للبحث عن معلومات أو مصطلحات معينة في أوقات وأماكن محددة. ولعل أحد أفضل المصادر هو GHDB

* استخدام add-ons أو plugins للمتصفحات والتي تمكنك من الوصول للمعلومة و تسهل عملية جمع المعلومات.

* استخدام add-ons أو plugins للمتصفحات والتي تمكنك من الوصول للمعلومة و تسهل عملية جمع المعلومات.

* مواقع التواصل الاجتماعي وبالأخص تويتر حيث يوجد الكثير من مختصي threat Intelligence النشطين بالاضافة إلى CTI bots التي تقوم بنشر الكثير من المعلومات المفيدة.

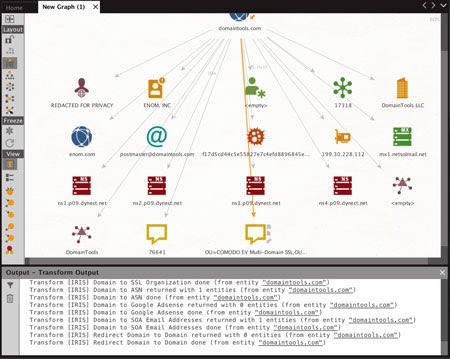

* DNSlookup, whois وغيرها من المواقع التي تتيح لك جميع معلومات عن Host or IP records and registrant.

* DNSlookup, whois وغيرها من المواقع التي تتيح لك جميع معلومات عن Host or IP records and registrant.

* أدوات portscanners ومن أشهرها Nmap و masscan ولكن من المهم الأخذ بالاعتبار قانونية عمل المسح قبل القيام به.

* مواقع internet scanners ومن أشهرها Shoden الشهير وموقع Censys

* مواقع internet scanners ومن أشهرها Shoden الشهير وموقع Censys

* مواقع passive DNS والتي تفيد من ناحية معرفة معلومات عن DNS resolutions ومن أشهر المواقع domainTools و SecurityTrails و Robotex

* منصات Security Reputation ومن أمثلتها VirusTotal وGrayNoise

* منصات Security Reputation ومن أمثلتها VirusTotal وGrayNoise

أهم الكتب والمراجع لتقصي التهديدات السيبرانية من المصادر المفتوحة OSINT:

* The Tao of Open Source Intelligence.

* Open Source Intelligence Methods and Tools.

* Threat Intelligence in Practice

* The Tao of Open Source Intelligence.

* Open Source Intelligence Methods and Tools.

* Threat Intelligence in Practice

جاري تحميل الاقتراحات...